Résultats¶

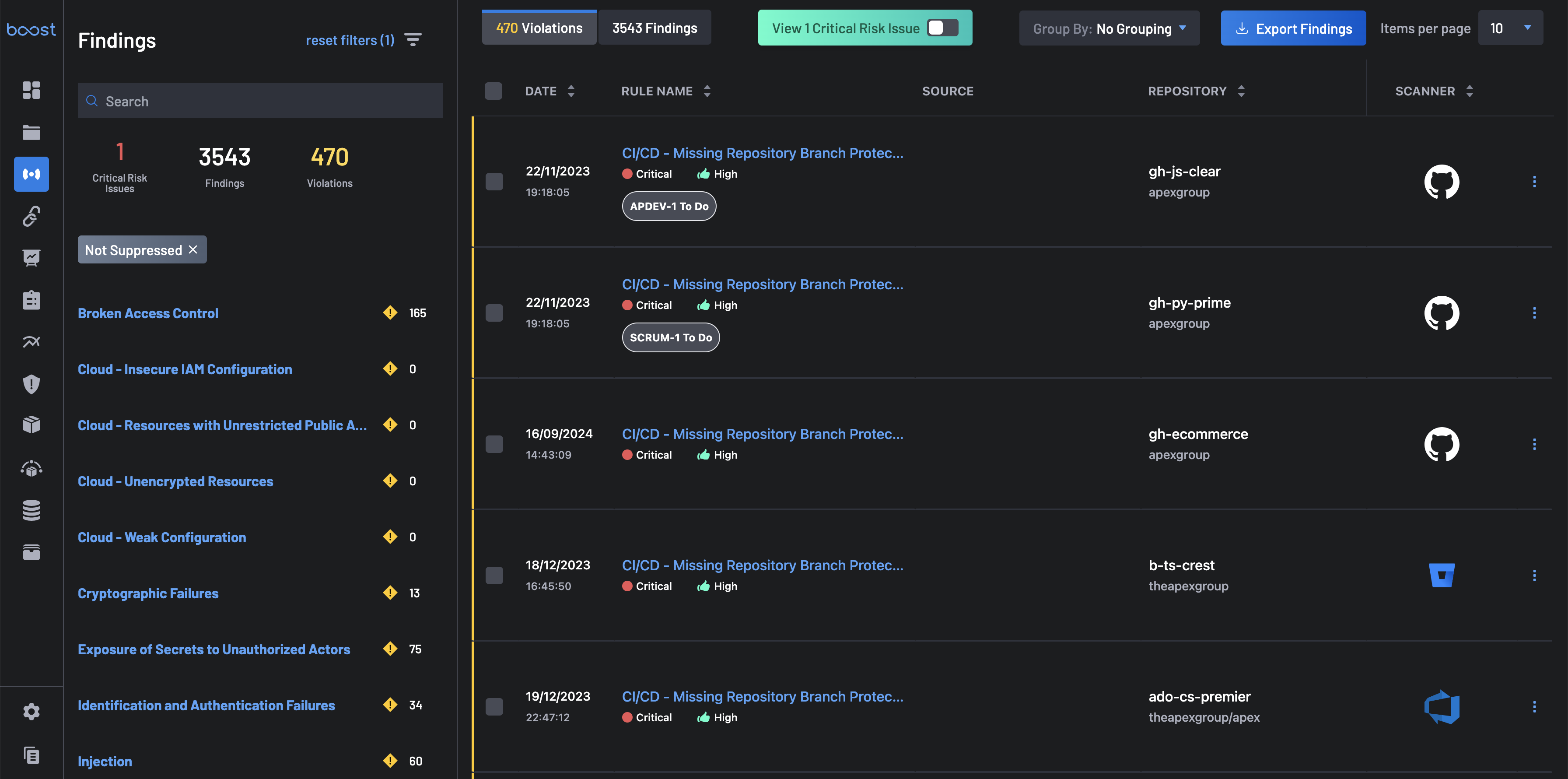

La page des résultats fournit une liste détaillée des vulnérabilités identifiées, y compris leurs niveaux de gravité et les composants de code affectés. La page des résultats offre également la possibilité de personnaliser votre vue en appliquant des filtres, recherchant et groupant une sélection en vrac de résultats, et plus encore.

Principales caractéristiques¶

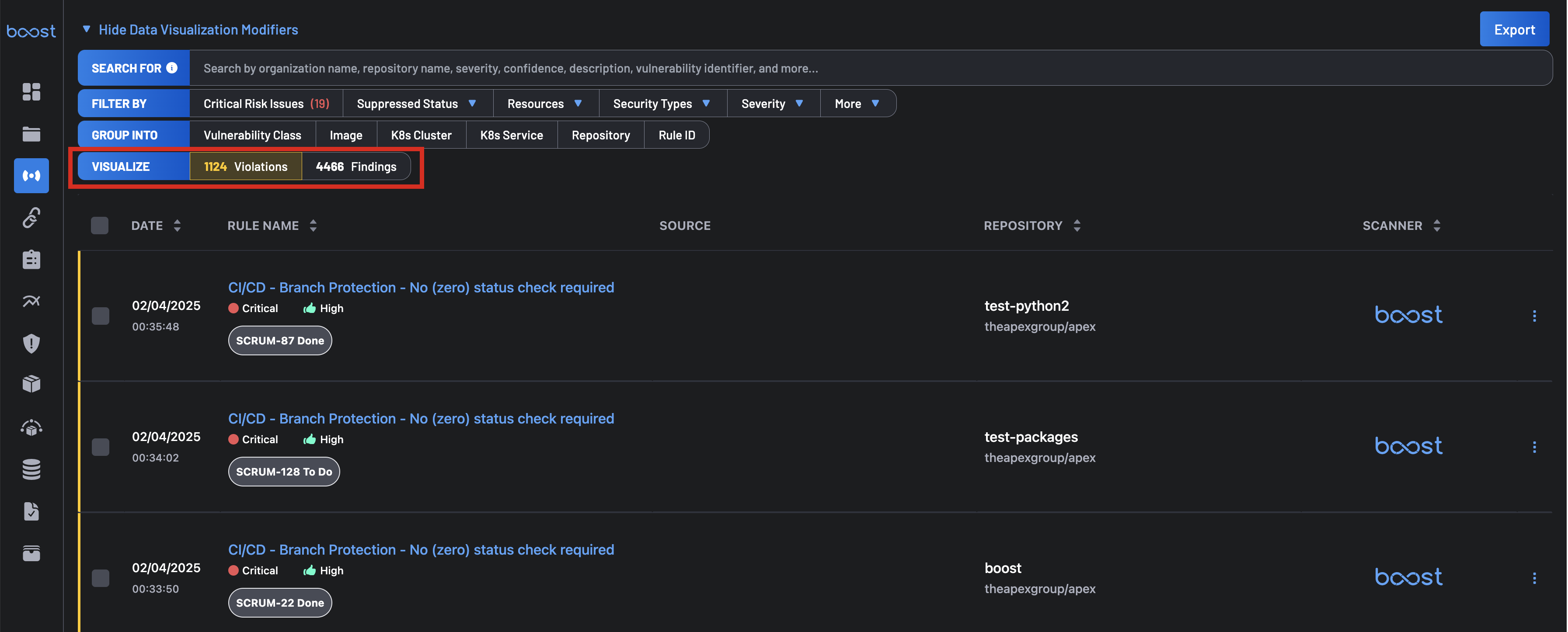

Violations et Résultats¶

La page des résultats offre une expérience utilisateur améliorée en catégorisant les "Violations" et les "Résultats" dans des onglets distincts.

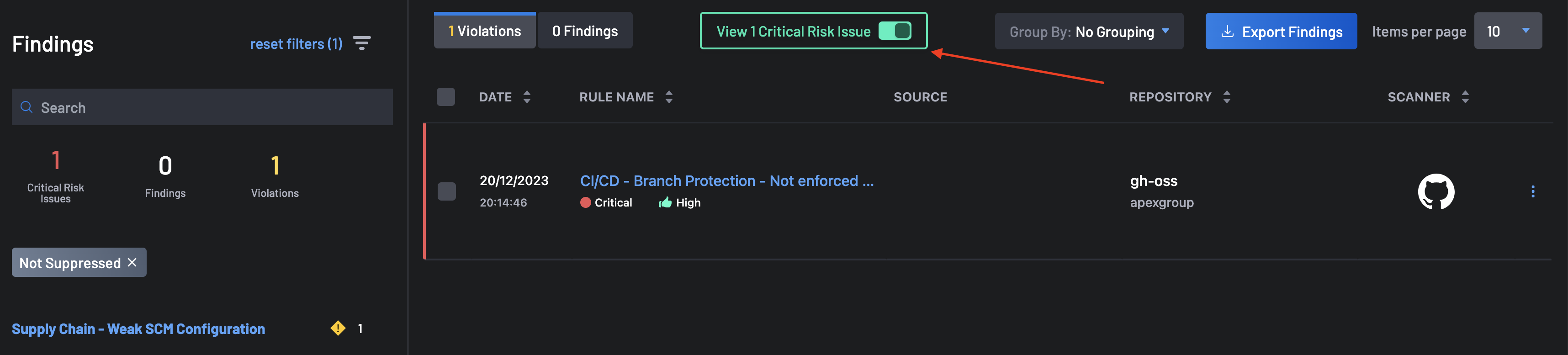

Problèmes de Risque Critique¶

La page des résultats vous permet de vous concentrer sur les risques les plus importants qui doivent être traités immédiatement. Vous pouvez consulter ces problèmes en cliquant sur l'onglet Problèmes de Risque Critique sous Filtrer par pour voir ces risques critiques. Pour qu'un problème soit classé comme risque critique, il doit inclure l'un ou tous les problèmes suivants :

- Détection de PII et Protection de Branche Manquante

- Conteneur Privilégié en Exécution

- Manque de Relecteurs de Code, etc.

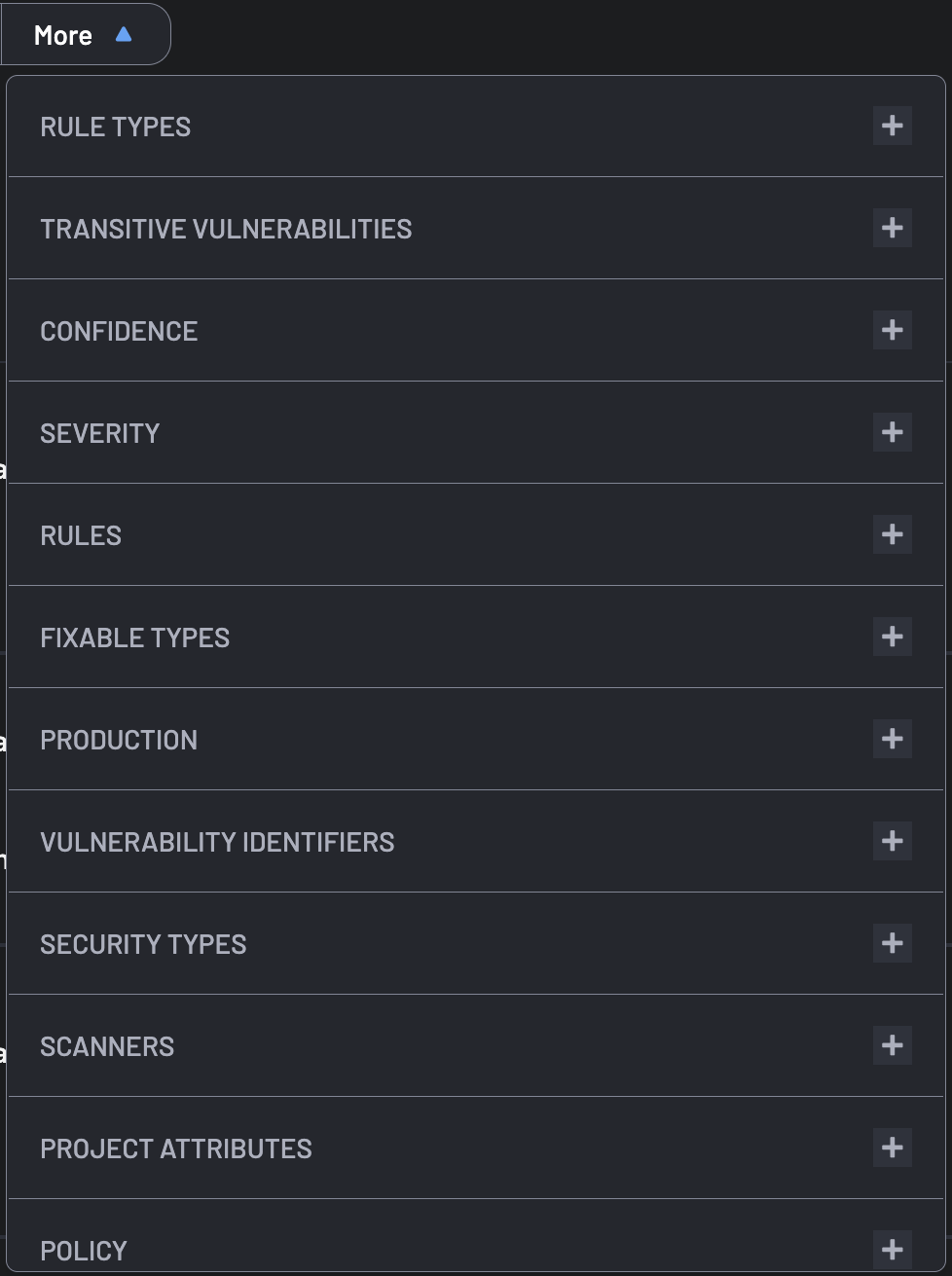

Filtres de Résultats¶

Améliorez la gestion des résultats en utilisant des filtres avancés basés sur Gravité, Statut d'Accusé, Tag Manuel, etc.

Groupements de Résultats¶

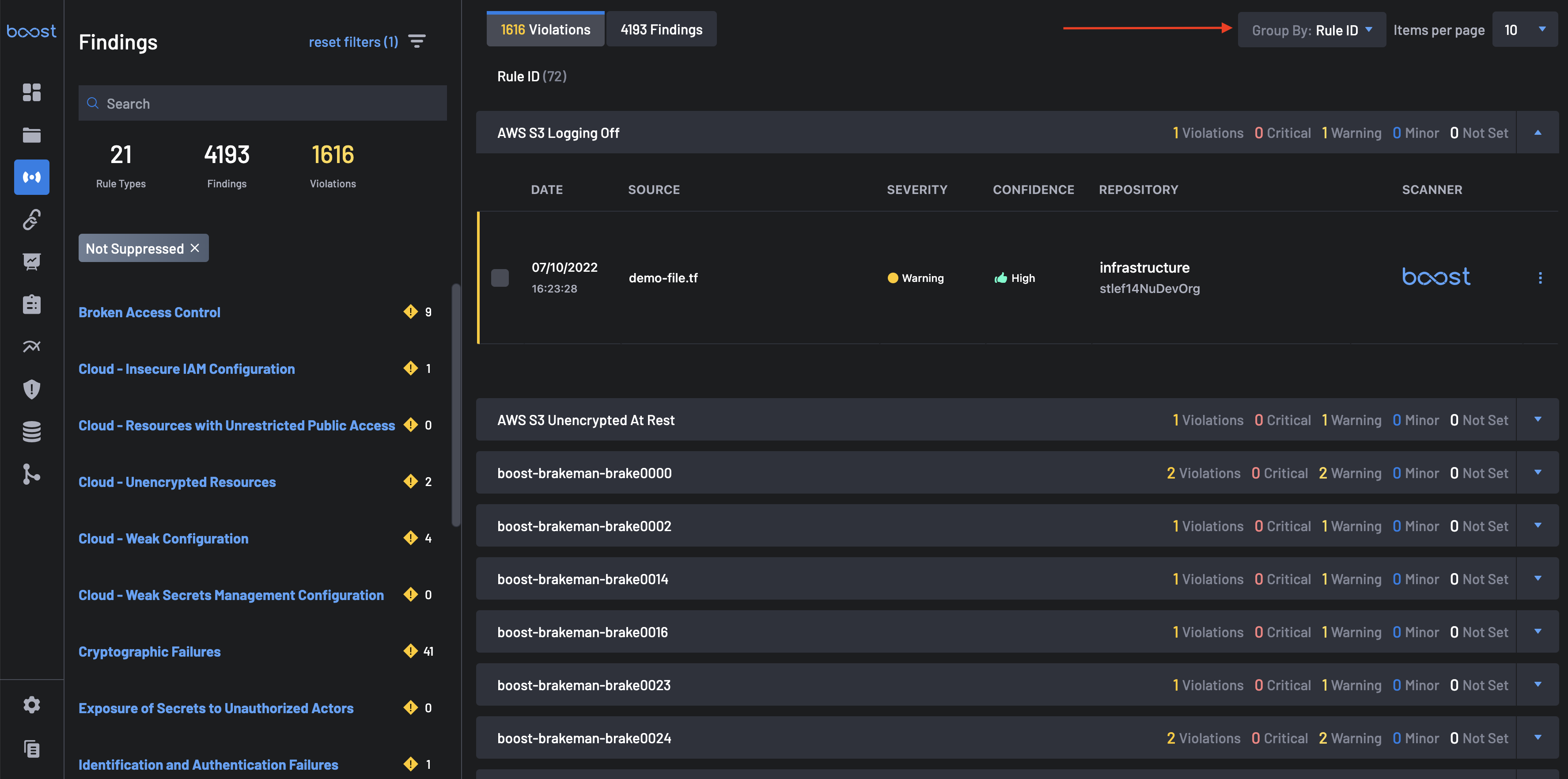

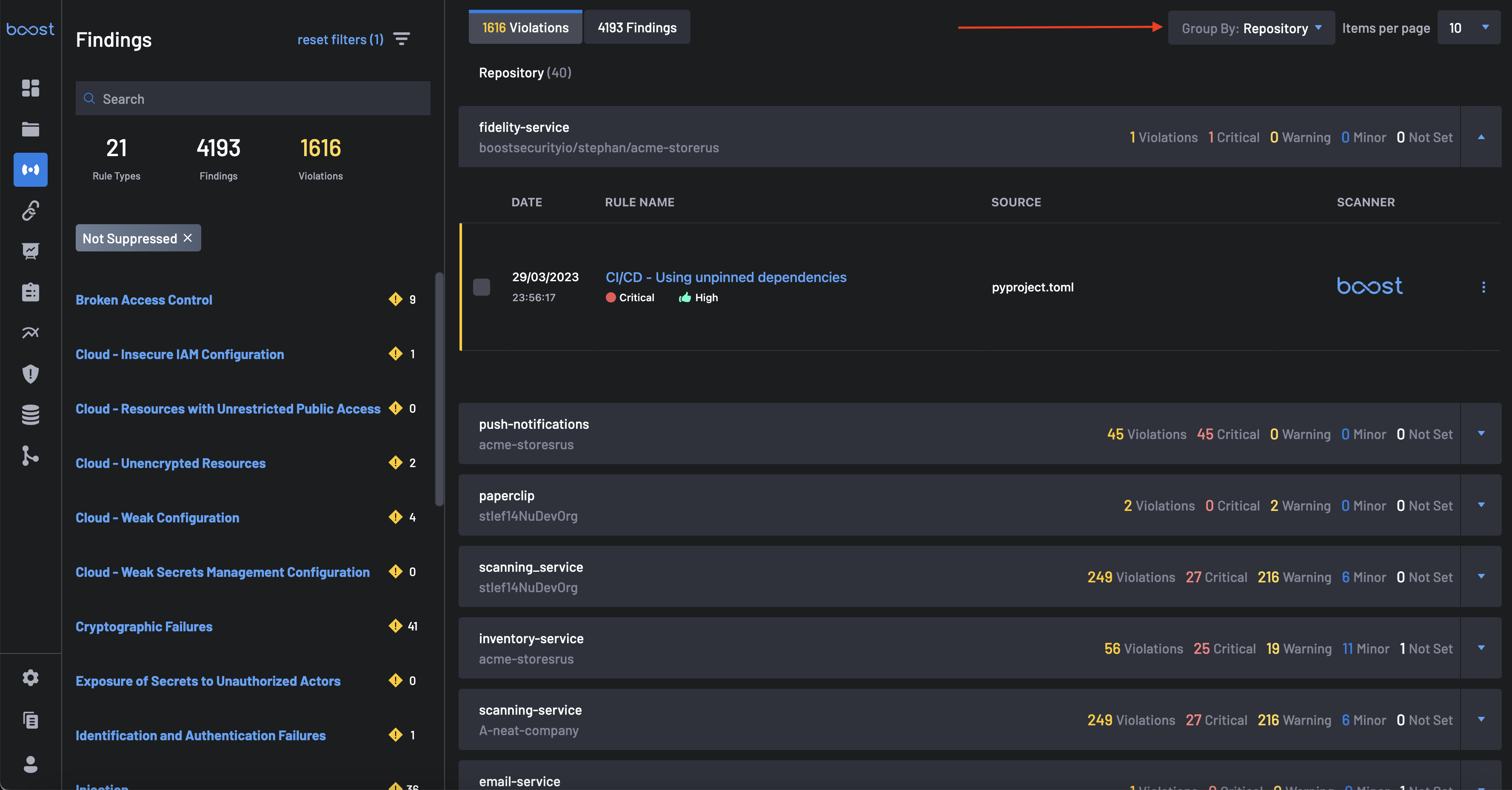

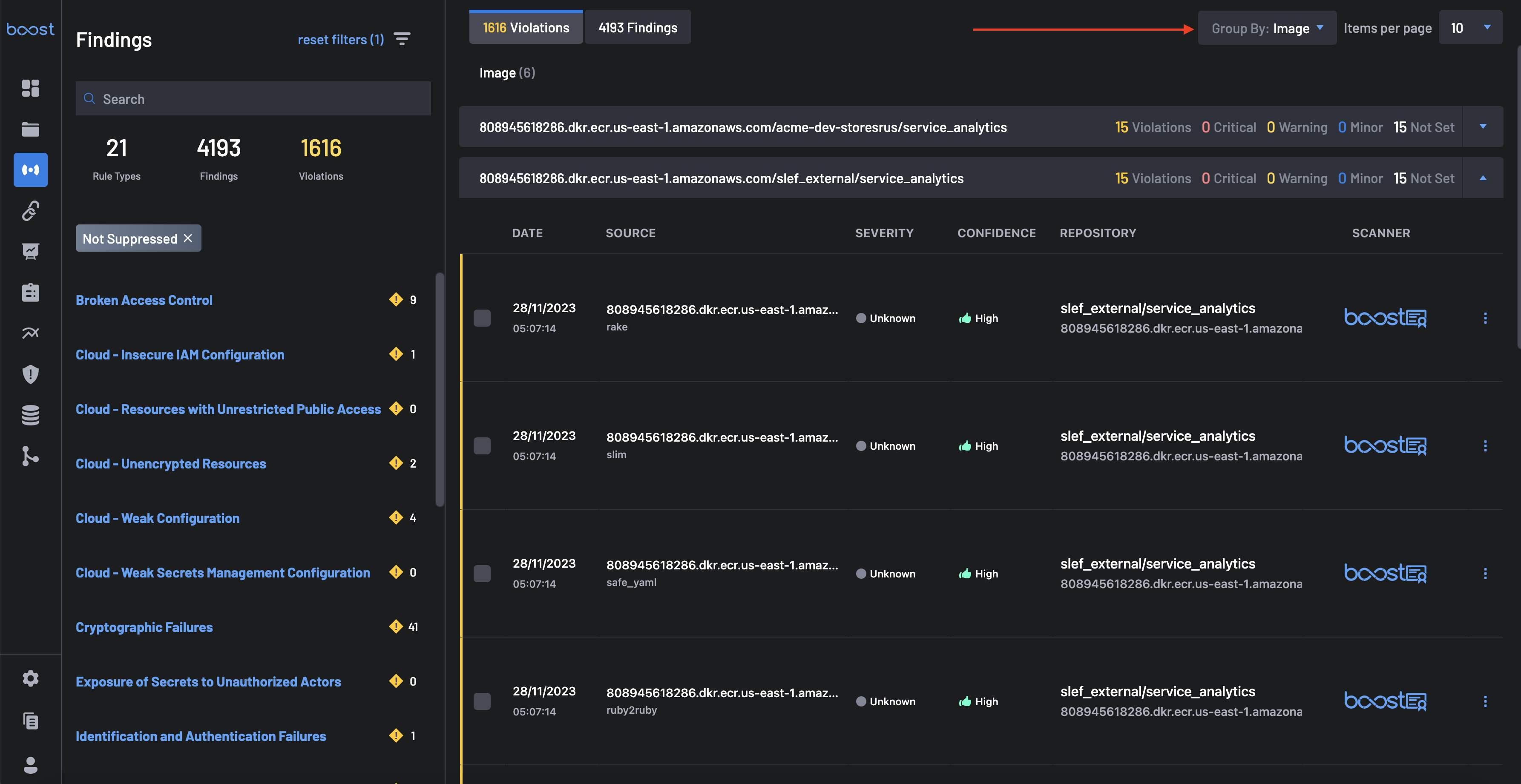

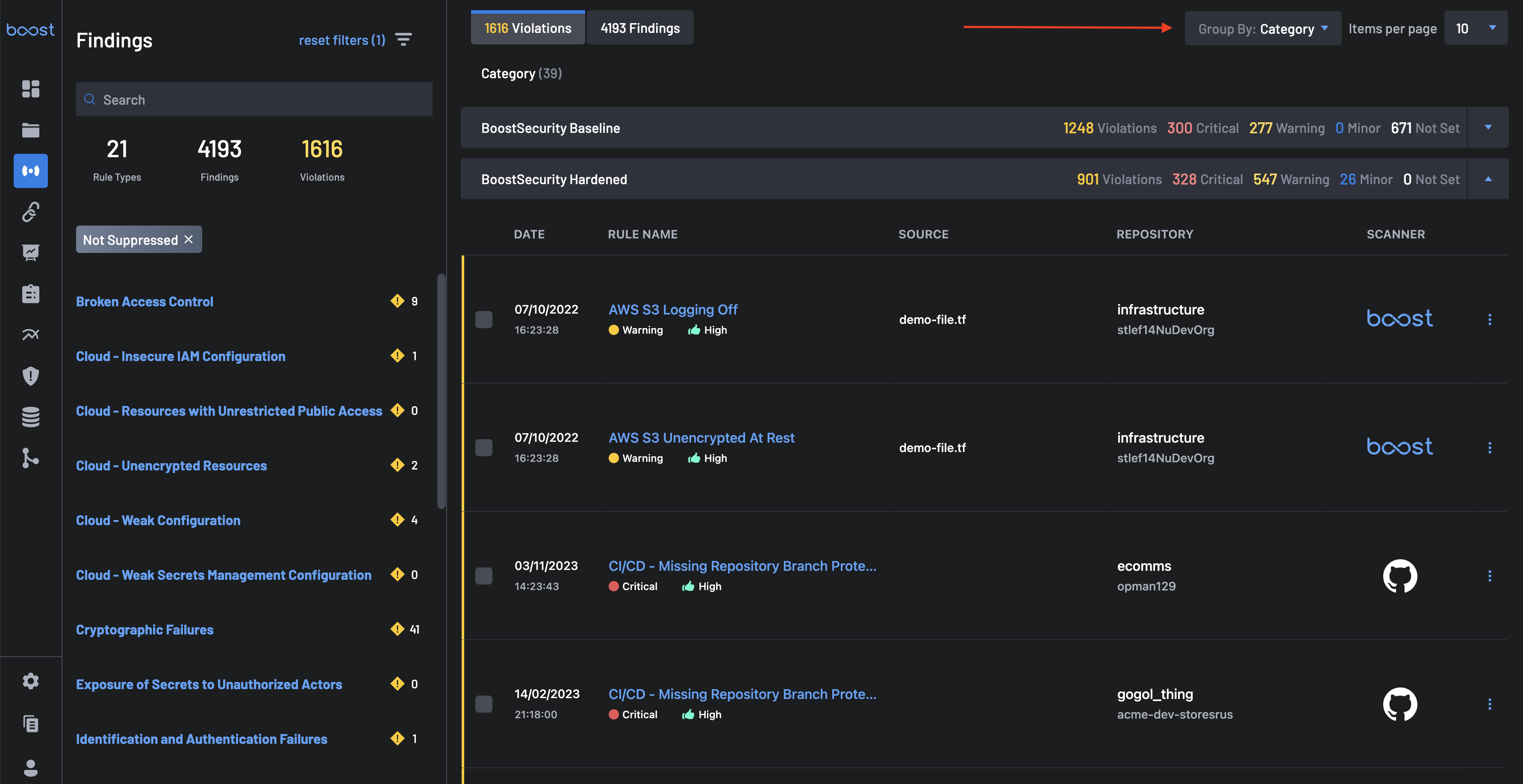

Le filtre Grouper par vous permet de regrouper les violations et résultats par ID de Règle, Dépôt, Image, Classe de Vulnérabilité, Cluster K8s, ou Service K8s.

- Groupement par ID de Règle : Ce groupe contient des informations sur les ID de Règle, le nombre de résultats, violations et leurs gravités. Une fois que vous développez chaque résultat, vous pouvez voir la Date, le Nom de la Règle, la Source, le Dépôt et le Scanner.

Pour obtenir des groupements de résultats par ID de règle, sélectionnez ID de Règle dans l'onglet Grouper par.

- Groupement par Dépôt : Ce groupe comprend le dépôt, les résultats, violations et gravités. Une fois chaque résultat développé, il affiche la date, le nom de la règle, le dépôt, la source et le scanner.

Pour obtenir des groupements de résultats par dépôt, sélectionnez Dépôt dans l'onglet Grouper par.

- Groupement par Image : Ici, toutes les résultats ne relèvent pas du type de conteneur. Par conséquent, le groupement par image est similaire à filtrer par type de conteneur et grouper par image. Ce groupe contient des informations sur l'image, telles que le nombre de résultats, violations et gravités.

Pour obtenir des groupements de résultats par image, sélectionnez Image dans l'onglet Grouper par.

- Groupement par Classe de Vulnérabilité : Ce groupe comprend les problèmes de risque critique, les résultats, violations et gravités. Une fois chaque résultat développé, il affiche la date, le nom de la règle, la gravité, la source, le dépôt et le scanner.

Pour obtenir des groupements de résultats par classe de vulnérabilité, sélectionnez Classe de Vulnérabilité dans l'onglet Grouper par.

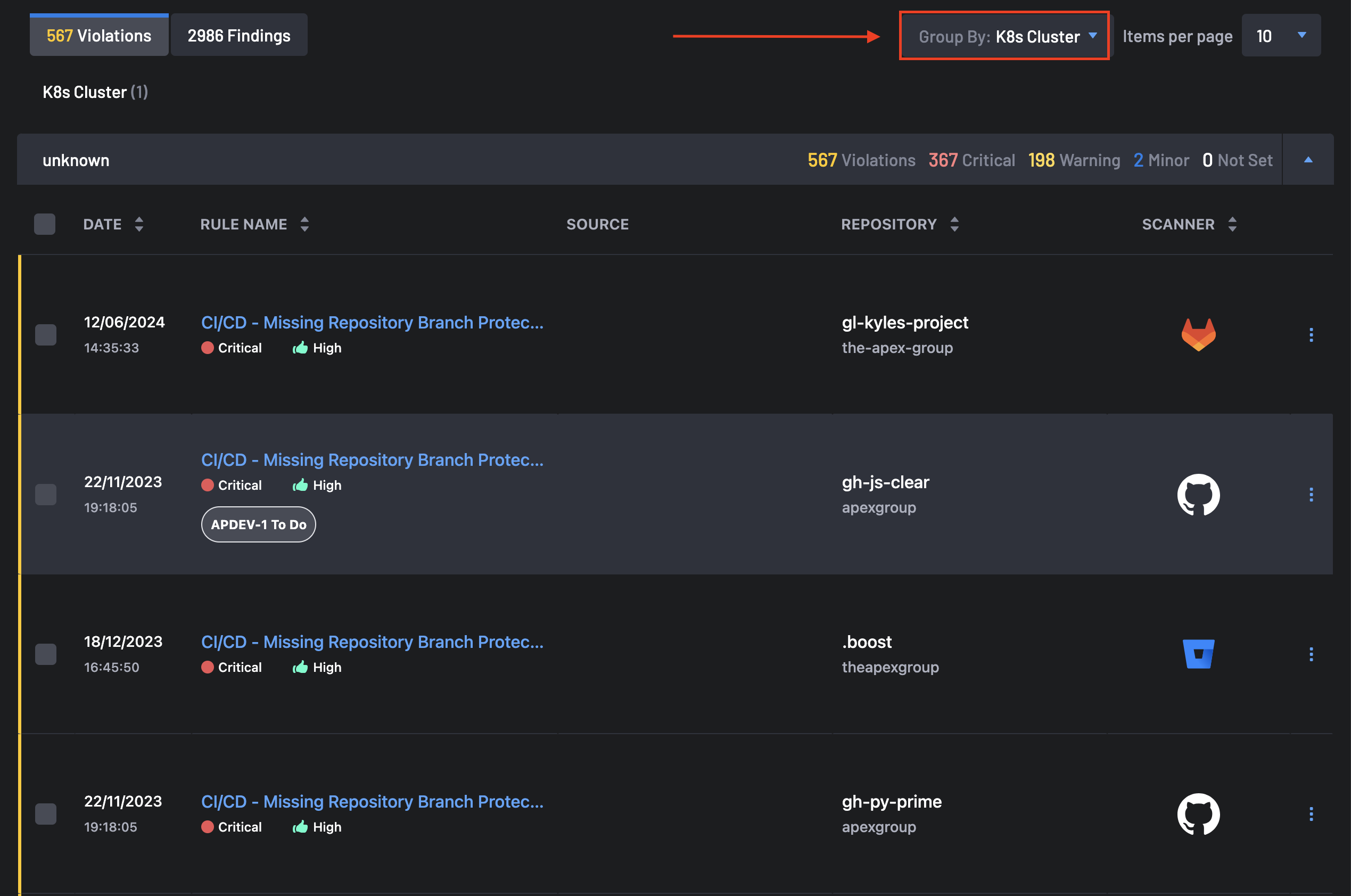

- Groupement par Cluster K8s : Ce groupe contient des violations, des problèmes critiques, des avertissements et des résultats mineurs regroupées dans des clusters Kubernetes spécifiques. Une fois développé, la date, le nom de la règle, la source, le dépôt et le scanner sont affichés pour chaque violation et résultat.

Pour obtenir des groupements de résultats par clusters K8s, sélectionnez Cluster K8s dans l'onglet Grouper par.

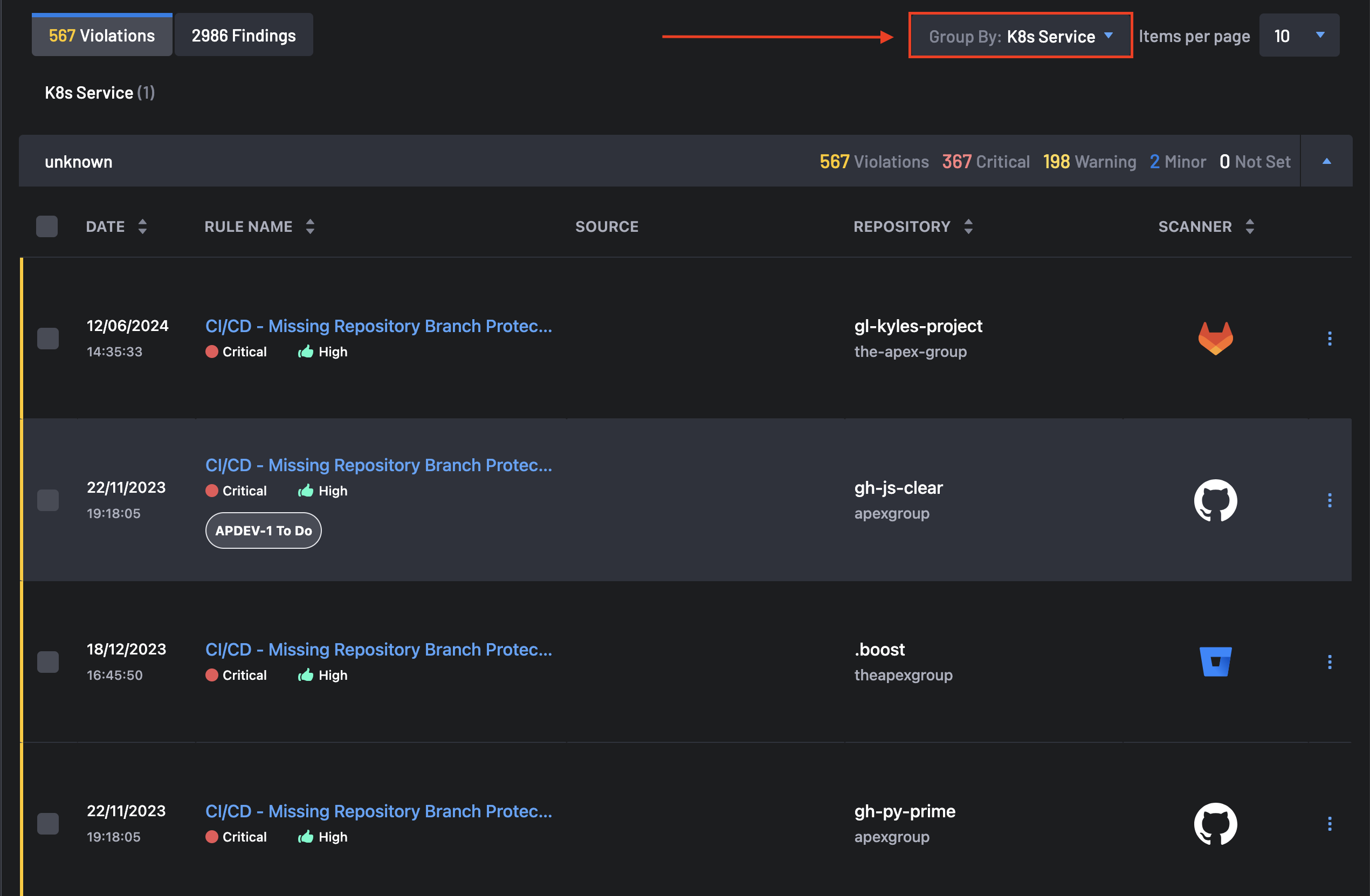

- Groupement par Service K8s : Ce groupe contient des violations, des résultats critiques, des avertissements et mineurs regroupés dans des services Kubernetes spécifiques. Une fois développé, la date, le nom de la règle, la source, le dépôt et le scanner sont affichés pour chaque violation et résultat.

Pour obtenir des groupements de résultats par services K8s, sélectionnez Services K8s dans l'onglet Grouper par.

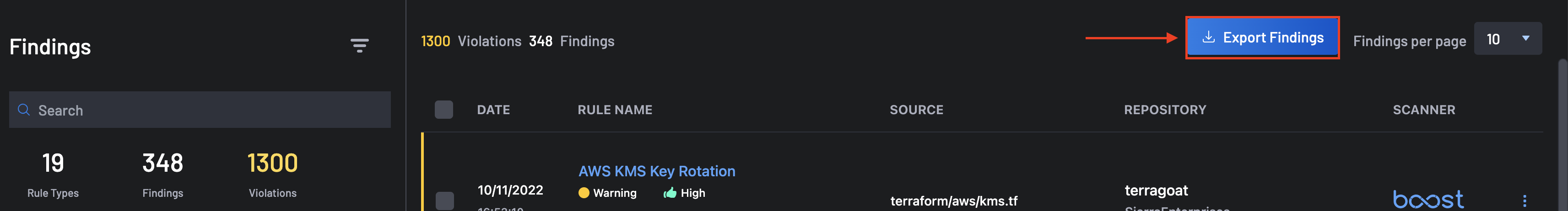

Exporter les Résultats¶

Cette fonctionnalité fournit un moyen d'exporter les données des résultats au format .CSV pour une analyse et un reporting ultérieurs. Vous pouvez obtenir un rapport complet sur les résultats en cliquant sur le bouton Exporter les Résultats situé dans le coin supérieur droit de l'écran.

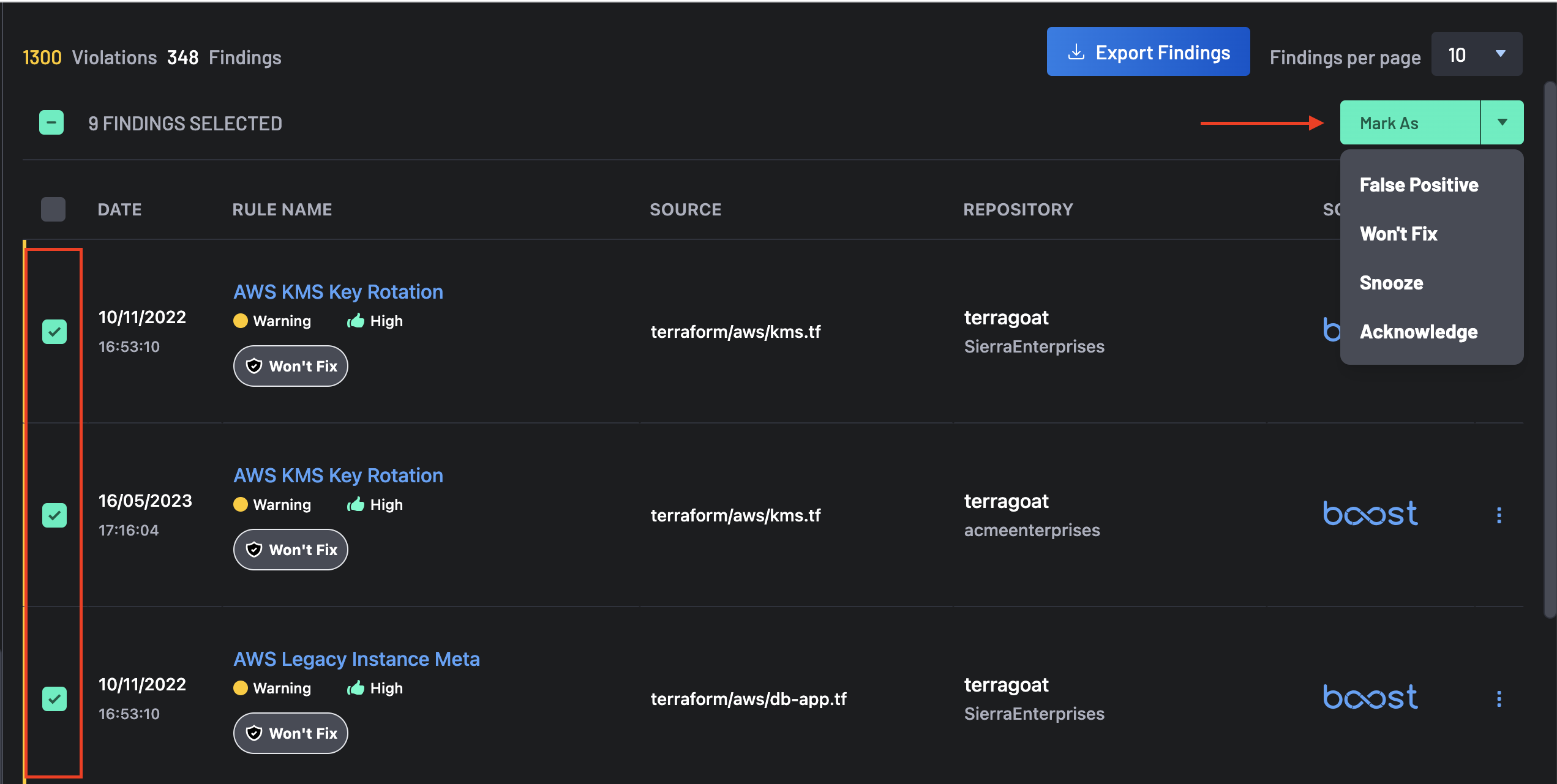

Sélection en Vrac de Résultats¶

Sélectionner une ou plusieurs résultats vous permet d'effectuer des actions de triage en masse. Ces actions vous aident à classer rapidement les résultats, à documenter les décisions de révision et à réduire le bruit.

Les actions de triage disponibles incluent :

- Override — Modifiez manuellement la gravité ou la classification effective du résultat pour refléter votre décision de risque interne (par exemple, lorsque une règle est valide mais le risque est inférieur dans votre environnement).

- Mark as Verified — Confirmez que le résultat a été examiné et est considéré comme valide (non un faux positif). Cela est souvent utilisé pour indiquer que le travail de remédiation doit se poursuivre.

-

Suppress as — Cachez le résultat des vues de triage actives en utilisant un motif de suppression :

- Faux Positif — Le résultat n'est pas applicable ou n'est pas réellement un problème dans votre environnement.

- Ne Sera Pas Corrigé — Le résultat est valide, mais vous acceptez le risque et ne prévoyez pas de remédier (par exemple, en raison de contraintes commerciales).

- Différer — Supprimez temporairement le résultat afin de pouvoir le revisiter plus tard (par exemple, après une fenêtre de sortie ou une mise à niveau de dépendance).

-

Remove Suppression — Réactivez un résultat précédemment supprimé.

Métadonnées des Résultats¶

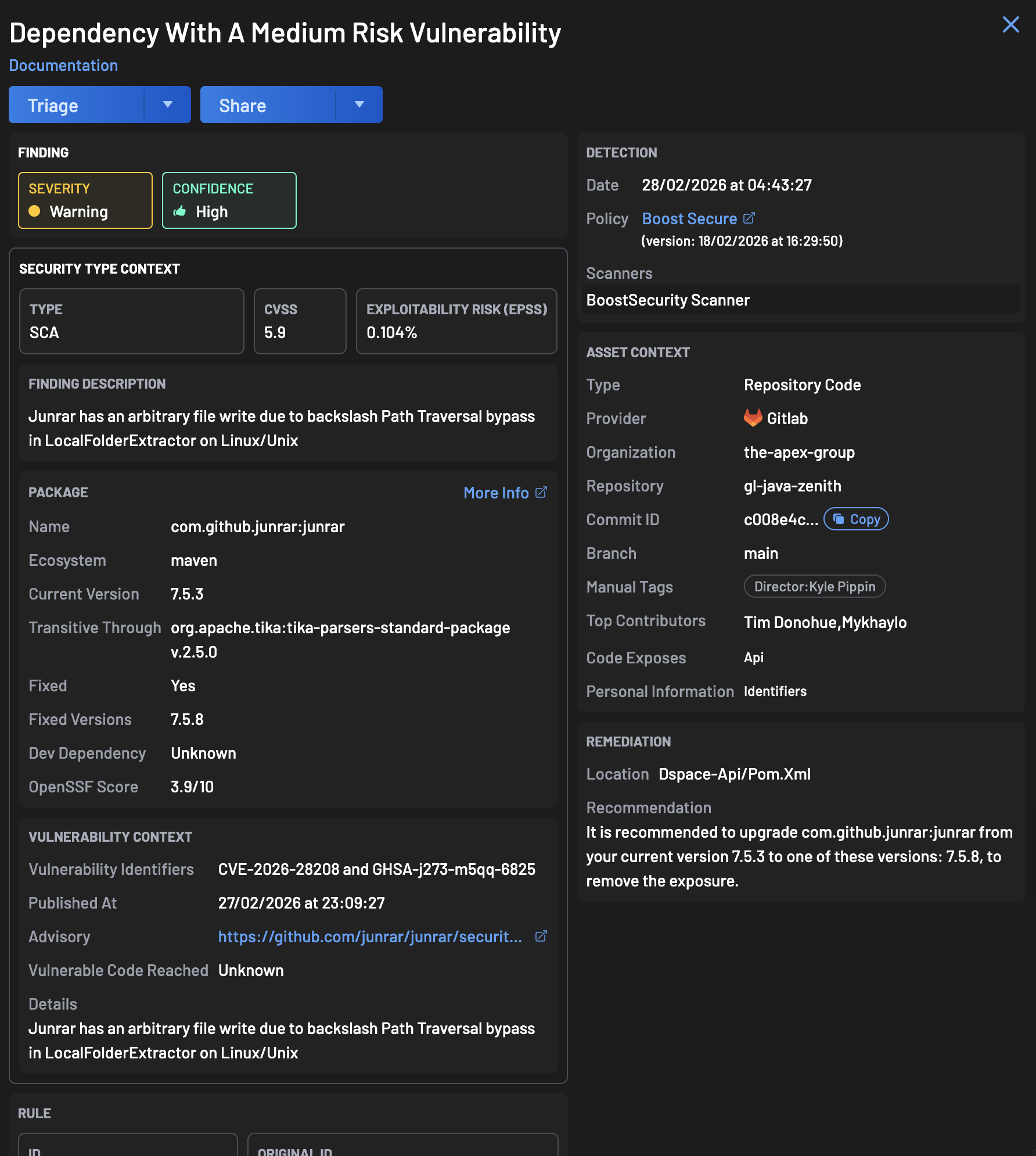

Sélectionner un seul résultat ouvre le panneau de détails du résultat, qui fournit un contexte supplémentaire pour vous aider à comprendre l'impact, la propriété et les options de remédiation. Les métadonnées peuvent inclure (en fonction du type de résultat et de l'intégration) :

- Contexte de Type de Sécurité — La catégorie de sécurité associée au résultat (par exemple, exposition de secrets, vulnérabilité de dépendance, mauvaise configuration IaC).

- Description du Résultat — Une description de ce qui a été détecté et pourquoi cela est important.

- Contexte de Vulnérabilité — Preuves techniques soutenant telles que les chemins affectés, manifestes, images, paquets ou détails de configuration.

- Paquet — La bibliothèque ou dépendance impactée (pour les résultats de dépendance), y compris le nom et la version du paquet.

- Dépôt / Actif — Le dépôt, l'image, ou le service où le problème a été détecté.

- Règle / Détails du Détecteur — Le nom/ID de la règle qui a généré le résultat et la source de scan qui l'a signalé.

- Statut de Triage — Si le résultat est ouvert, accusé, supprimé ou vérifié (et tout motif fourni).

Quelques sections clés de métadonnées sont expliquées ci-dessous.

Informations sur la Gravité¶

Montre le niveau de gravité du résultat, tel que rapporté par le scanner, et décrit l'impact potentiel si le problème est exploité ou laissé non résolu. La gravité est généralement utilisée pour prioriser le triage et la remédiation.

Principaux Contributeurs à un Dépôt de Code¶

Cette fonctionnalité met en lumière les principaux contributeurs à un dépôt de code dans une Conclusion. Elle est supportée pour les dépôts GitHub, ADO, BitBucket et GitLab.

Dépendances Transitives¶

Les dépendances transitives sont des dépendances indirectes—des paquets dont votre projet dépend par le biais d'autres bibliothèques. Une vulnérabilité peut exister dans un paquet que vous n'avez pas installé directement, mais qui existe toujours dans votre chaîne de dépendance.

Boost Security analyse les dépendances et leurs vulnérabilités associées de manière exhaustive. Il n'identifie pas seulement les problèmes au sein des dépendances directes du projet, mais découvre également les vulnérabilités dans les dépendances transitives. En signalant ces dépendances transitives, Boost Security fournit un moyen aux développeurs de prioriser et de résoudre les problèmes de sécurité, garantissant ainsi l'intégrité des applications.

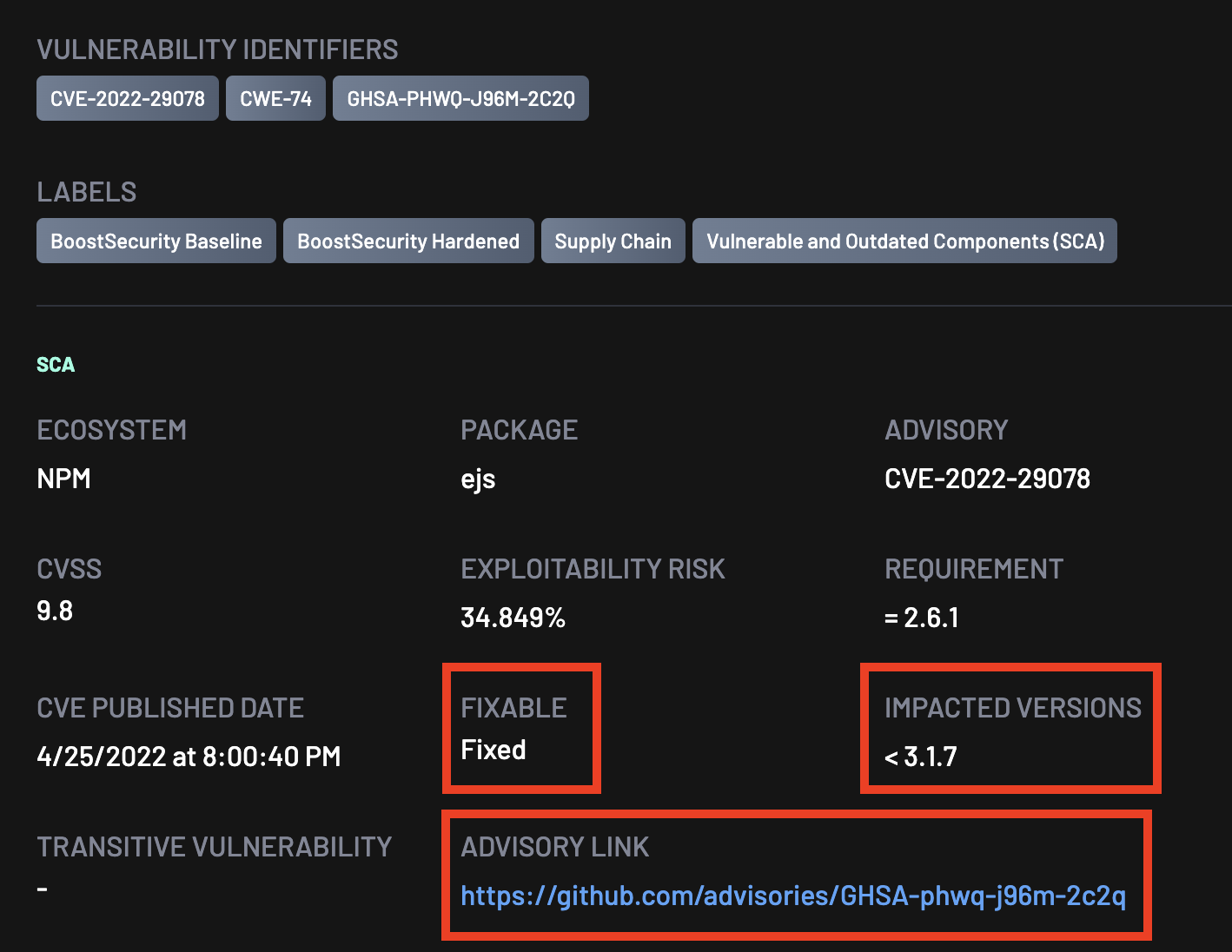

ID CVE¶

L'identification CVE (Vulnérabilités et Expositions Communes) pour les résultats directement dans la Vue des Résultats.

Liens d'Avis¶

Fournit des liens vers des avis externes et des références de vulnérabilité (par exemple, des enregistrements NVD, des avis de fournisseur, ou des bulletins de sécurité des mainteneurs de paquets) pour des détails techniques plus approfondis et des conseils de remédiation.