Liste de Matériaux Logiciels (SBOM)¶

Une Liste de Matériaux Logiciels (SBOM) est un enregistrement formel qui répertorie tous les composants tels que les bibliothèques, les packages et les dépendances contenus dans un artefact logiciel donné. C'est l'équivalent logiciel d'une liste de pièces de fabrication, détaillant ce qui compose votre application. Disposer d'une SBOM fiable aide les équipes de développement et de sécurité à :

- Identifier les composants à risque en raison de vulnérabilités connues.

- Comprendre les obligations et les risques liés à la licence.

- Réagir plus rapidement lors des attaques de type jour zéro ou de la chaîne d'approvisionnement.

- Se conformer aux exigences réglementaires ou organisationnelles.

Boost Security fournit une plateforme puissante de gestion et de visualisation de SBOM qui va bien au-delà du simple suivi d'inventaire statique. Avec le service SBOM de Boost, vous obtenez :

- Une vue centralisée des composants dans tous vos dépôts et images de conteneurs.

- Un enrichissement des vulnérabilités en temps réel, y compris les CVE, les scores EPSS, la sévérité CVSS v3.1 et la détection de logiciels malveillants.

- Une analyse approfondie des dépendances, y compris les dépendances transitives et indirectes.

- Des filtres et des outils de recherche perspicaces pour identifier les packages, projets ou configurations à risque.

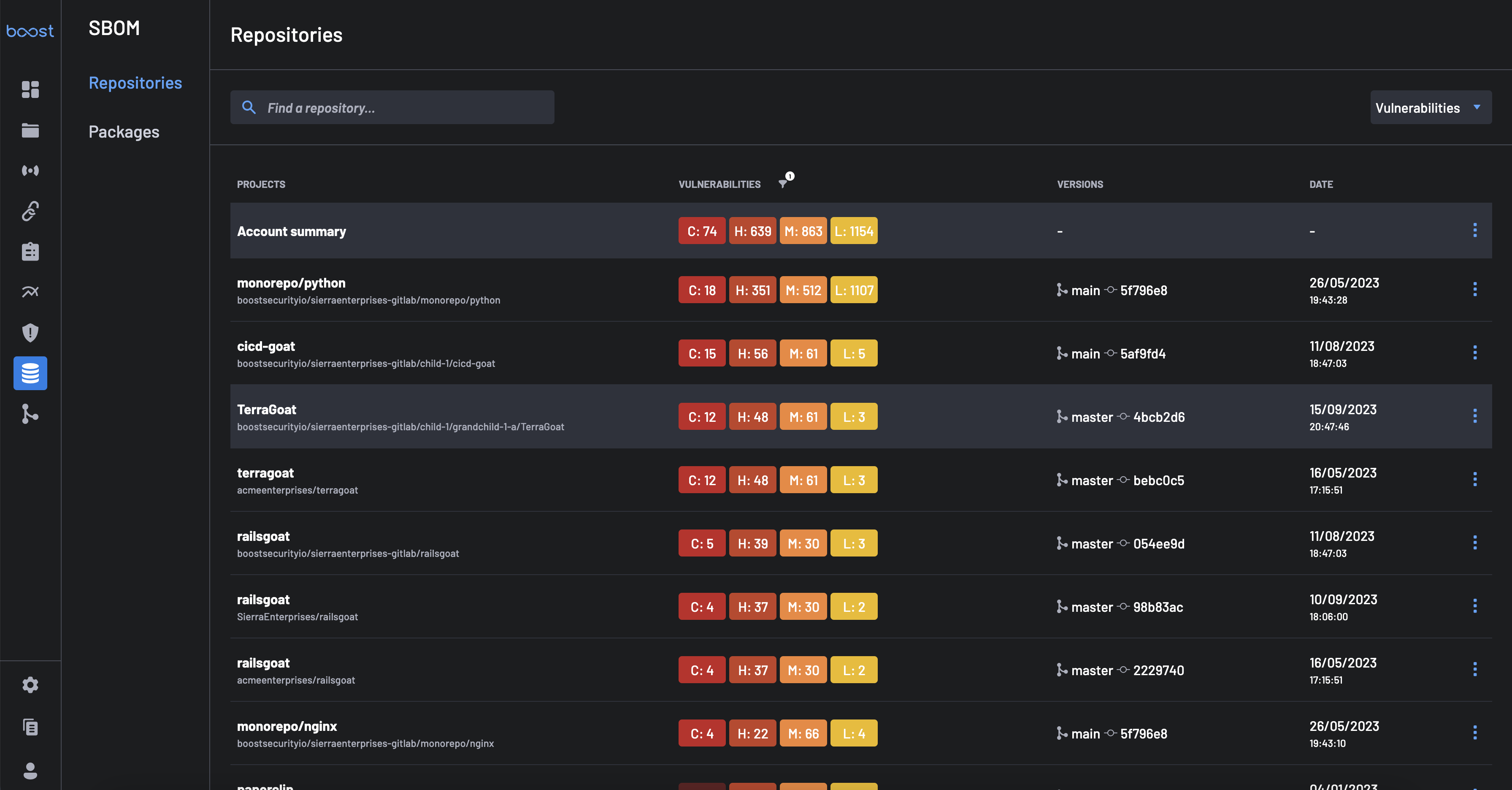

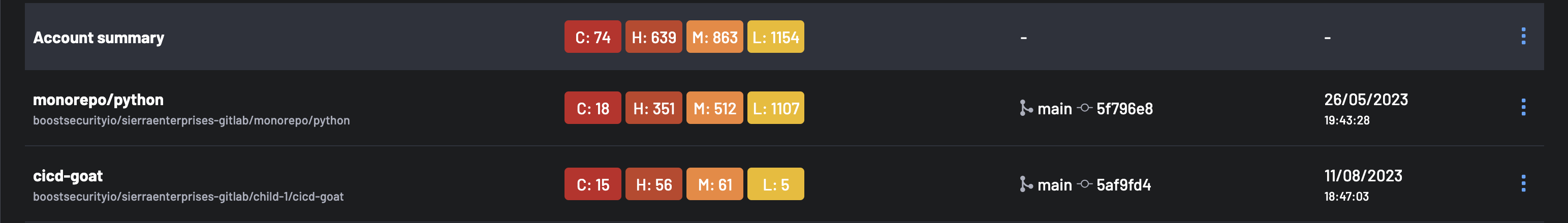

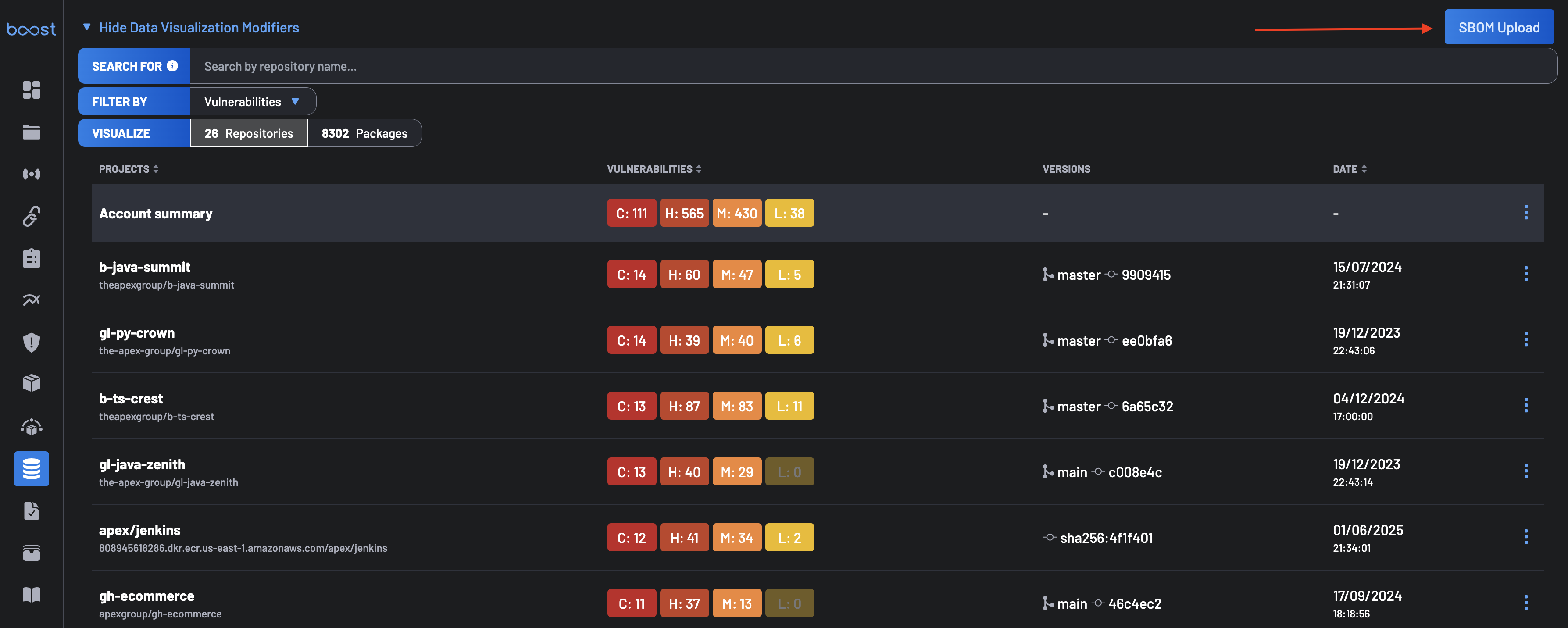

Pour accéder au service SBOM, sélectionnez SBOM dans la barre latérale du tableau de bord Boost Security. À partir de la vue principale de la SBOM, la liste des projets et leurs vulnérabilités détectées ainsi que la vue globale du compte sont fournies.

Résumé du Compte¶

La section Résumé du Compte affiche le nombre total de vulnérabilités dans tous les projets et composants de votre compte, organisées par niveau de sévérité. À partir de là, vous pouvez télécharger un document SBOM complet au format CycloneDX, SPDX ou CSV, qui contient un inventaire de tous les composants dans tous les projets de votre compte.

Résumé Spécifique aux Projets¶

La section de résumé des projets fournit une posture basée sur les projets, en offrant un résumé du nombre de vulnérabilités :

- Par niveau de sévérité

- Par projet pour tous les projets dans le compte

Les projets sont présentés par ordre décroissant de sévérité des vulnérabilités.

Info

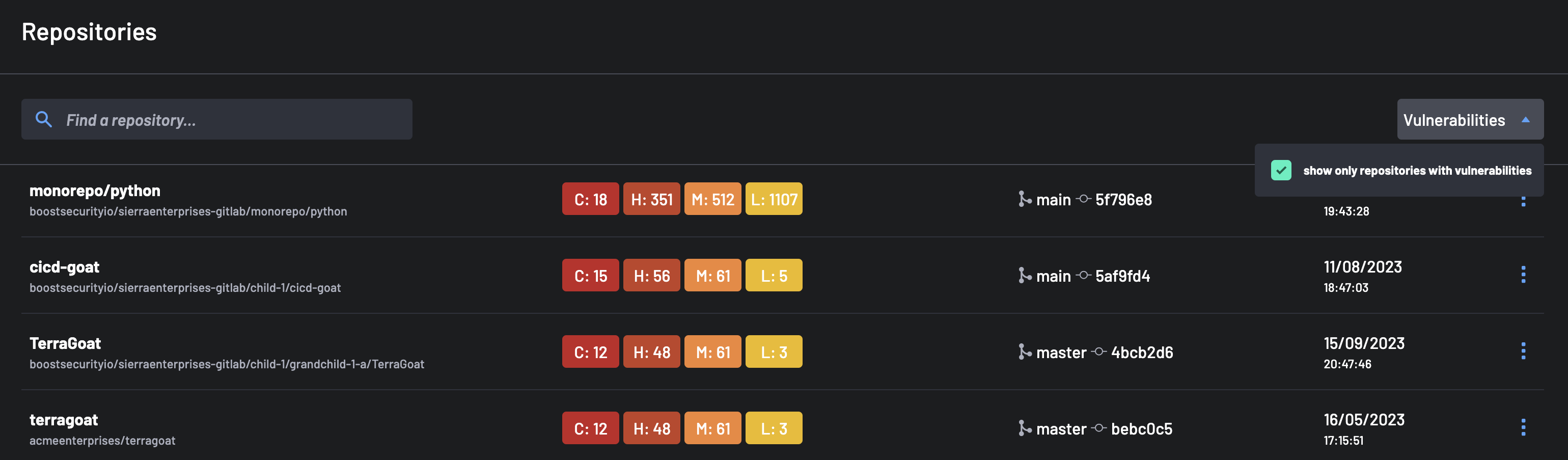

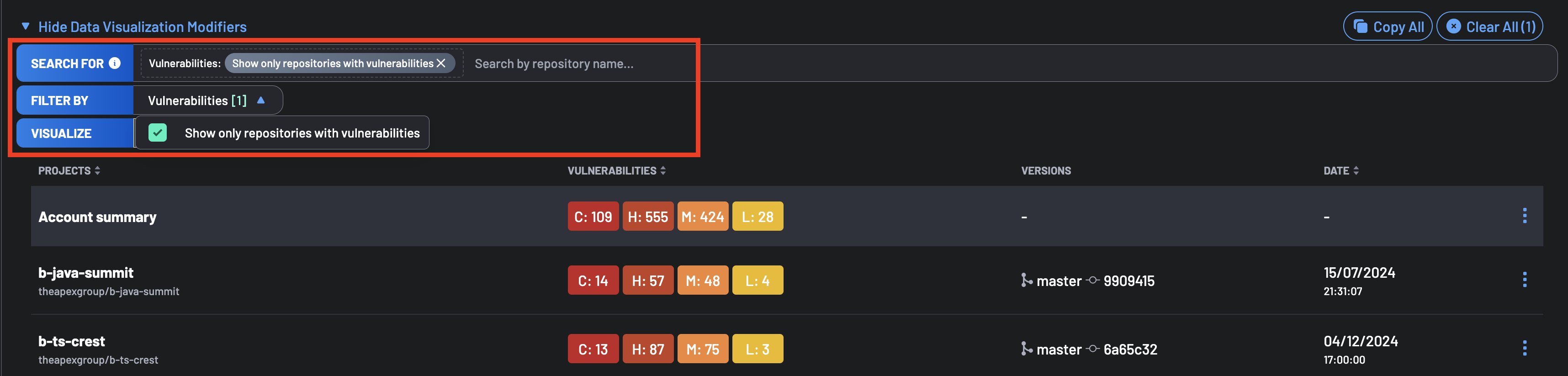

La zone de filtre Rechercher peut être utilisée pour rechercher un projet par mot-clé dans tous les projets du compte, et vous pouvez également utiliser le filtre Filtrer par pour n'afficher que les dépôts contenant des vulnérabilités ou utiliser un Tag Manuel personnalisé attribué aux dépôts pouvant contenir des vulnérabilités.

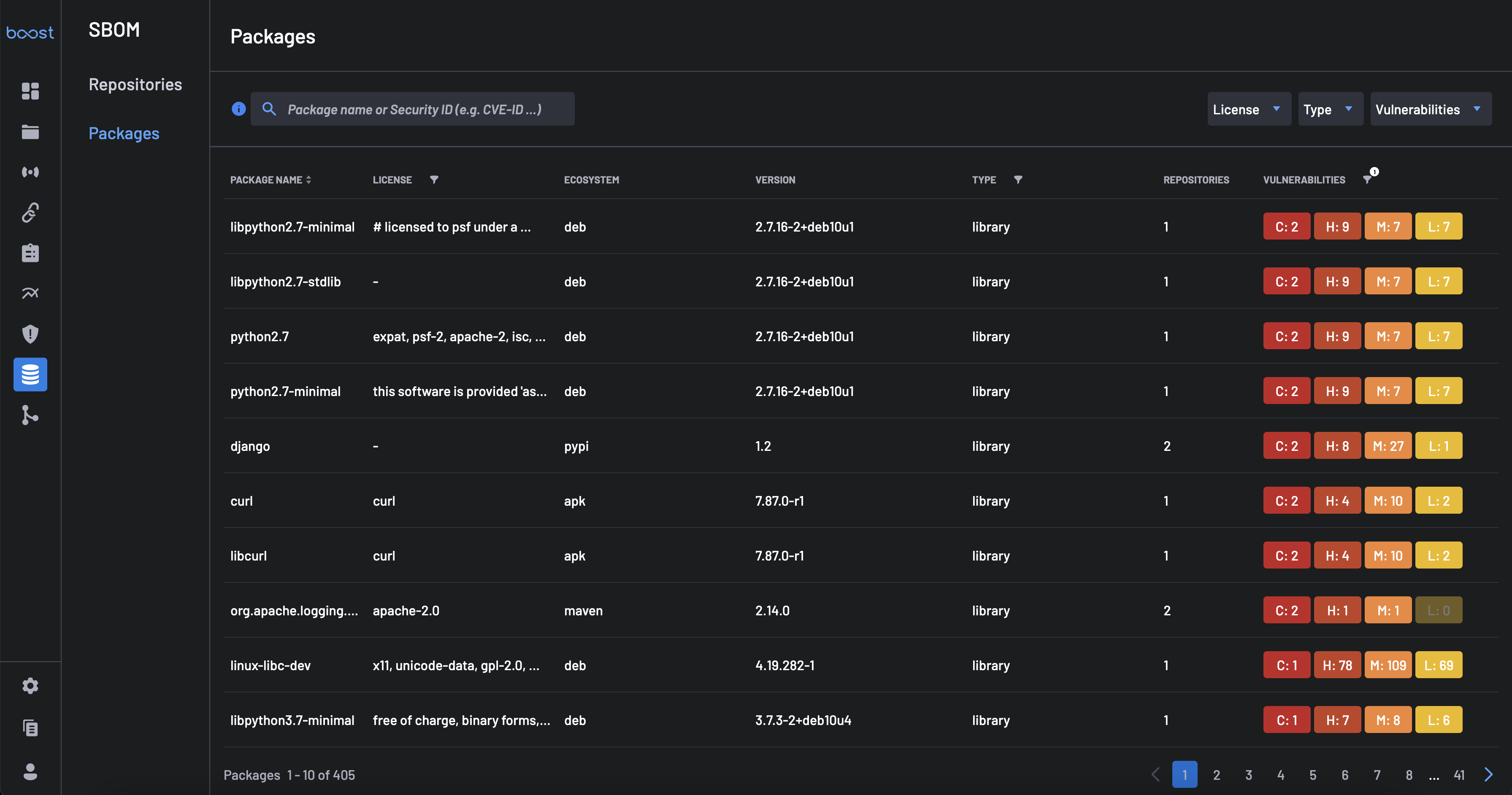

Packages¶

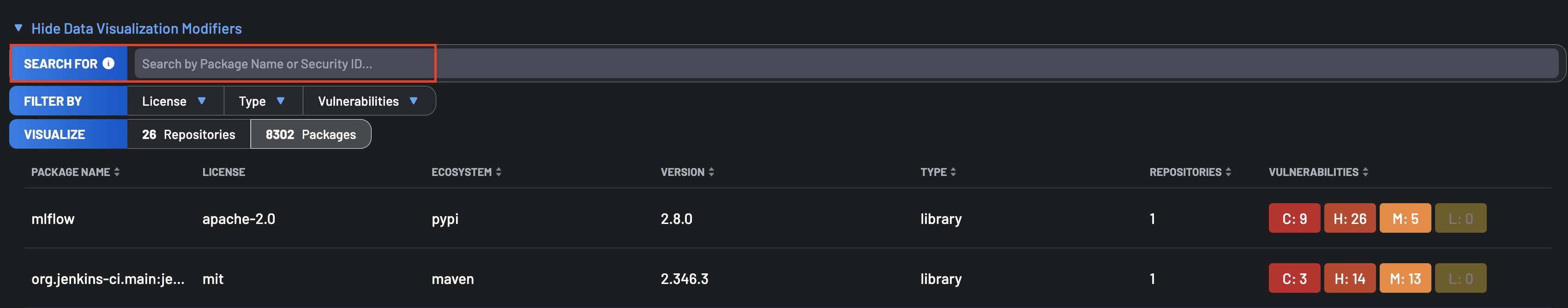

En sélectionnant l'onglet Packages dans le filtre Visualiser, Boost offre un moyen rapide de trouver tous les packages et composants tiers inclus dans tous les projets du compte.

Les packages sont présentés par ordre décroissant du nombre et de la sévérité des vulnérabilités. Pour chaque package, les éléments suivants sont fournis :

- Le nombre et la sévérité des vulnérabilités.

- Le nombre de dépôts dans le compte, y compris le package.

Note

La zone de recherche peut être utilisée pour rechercher un package par Nom de Package ou Identifiant de Sécurité. L'option de filtrage permet de filtrer par Licence, Type, Vulnérabilités, ou des Tags Manuels personnalisés.

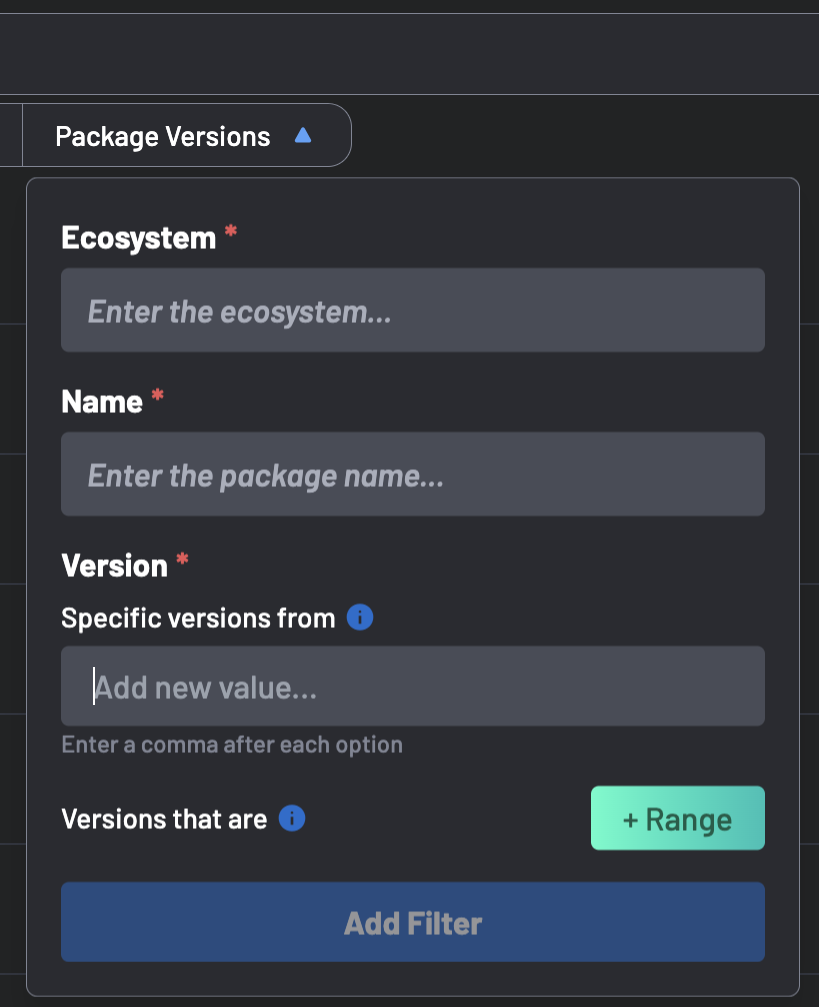

Filtre de Versions de Package¶

Le filtre Versions de Package permet d'identifier rapidement les entrées de la Liste de Matériaux Logiciels (SBOM) en fonction d'écosystèmes de packages spécifiques, de noms et de contraintes de version. Cela est particulièrement utile pour localiser les dépendances vulnérables dans votre environnement avec précision.

Avec ce filtre, vous pouvez :

- Affiner les résultats de SBOM par écosystème de package (par exemple, npm, PyPI, Maven)

- Rechercher un nom de package spécifique

- Filtrer par versions exactes ou gammes de versions sémantiques (semver)

Note

Vous pouvez ajouter plusieurs filtres de Versions de Package à votre recherche. Lorsque plusieurs filtres sont appliqués, les résultats correspondront à l'un des critères spécifiés (OU condition), pas tous simultanément.

Comment ça fonctionne¶

Le filtre est structuré en trois entrées requises :

1. Écosystème¶

Spécifiez l'écosystème de package auquel dépend la dépendance.

Exemples :

npmpypigolang

2. Nom¶

Entrez le nom exact du paquet que vous souhaitez filtrer.

Exemples :

lodashlog4j

3. Version¶

Vous pouvez filtrer les versions de deux manières :

a. Versions spécifiques¶

Saisissez une ou plusieurs versions exactes, séparées par des virgules.

Exemple :

1.2.0, 1.2.5, 2.0.1

Utilisez ceci lorsque vous ciblez directement des versions connues vulnérables.

b. Plages de Version (+ Plage)¶

Utilisez l'option + Plage pour définir des contraintes de version sémantique. Cela est utile pour les vulnérabilités qui s'étendent sur différentes versions plutôt que sur une seule version.

Les expressions semver prises en charge comprennent :

>=1.2.0<2.0.0<=3.1.4

Pour utiliser une plage combinée, c'est-à-dire l'opérateur et ("&&"), cliquez sur le bouton + Opérateur pour inclure une autre plage, c'est-à-dire,

>=1.2.0&&<=4.5.0

Note

Les versions doivent être spécifiées au format Semver 2.0 https://semver.org/

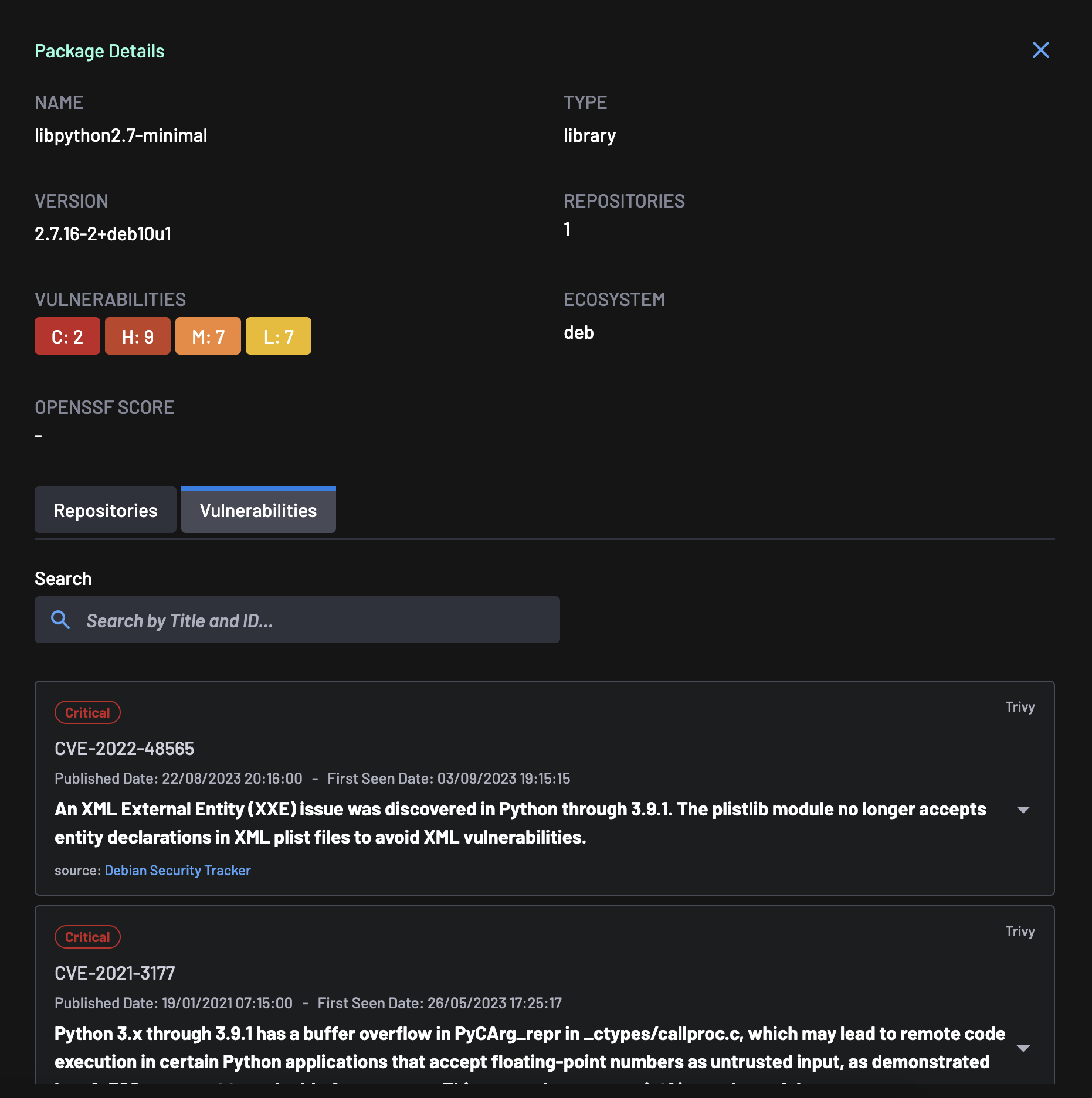

Détails du package¶

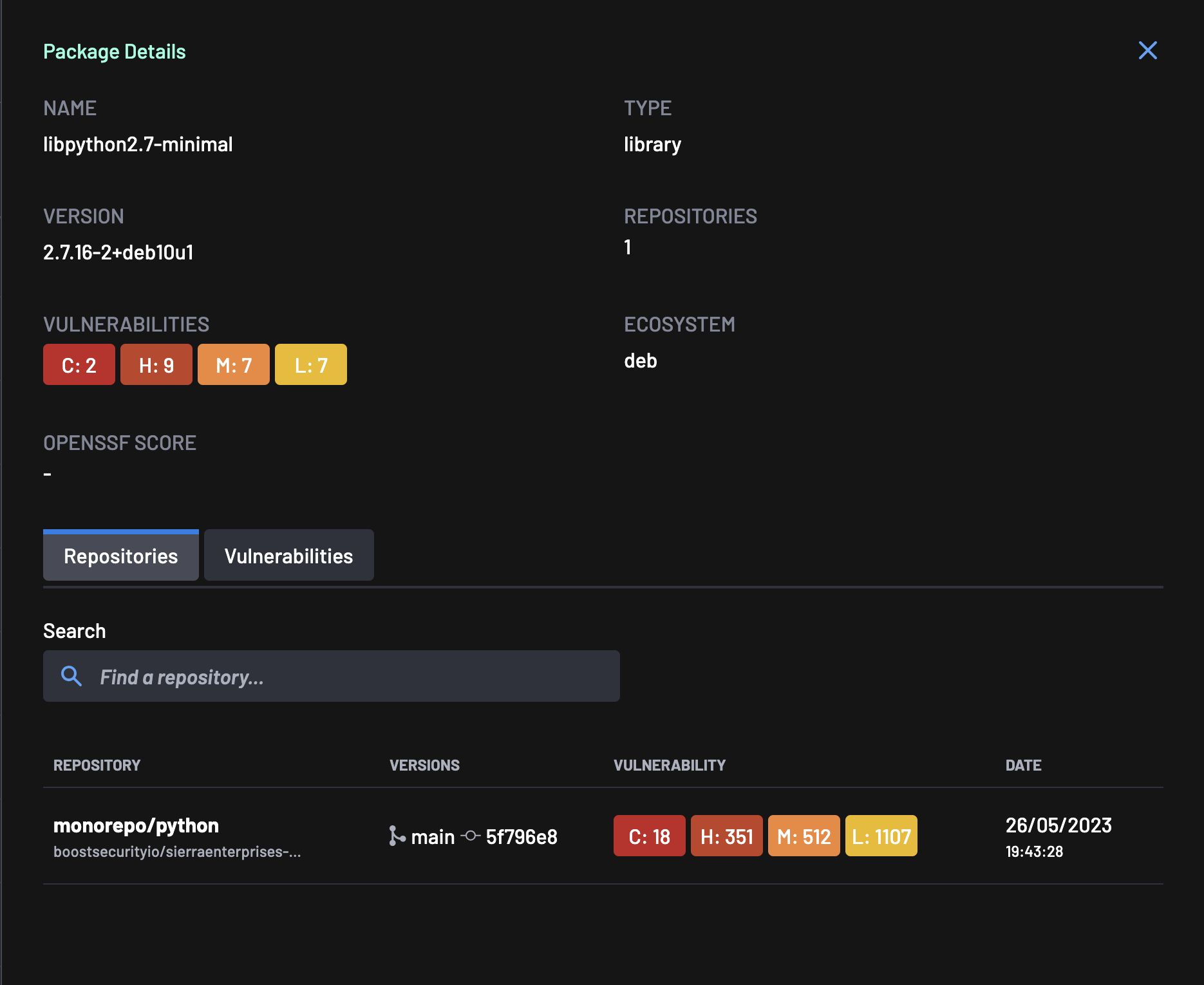

Sélectionnez un package dans la liste des packages pour voir plus de détails. Ces détails comprennent :

- Nom du package

- Licence

- Écosystème

- Version

- Type

- Dépôts

- Vulnérabilités

Vulnérabilités¶

Les détails des vulnérabilités pour chaque package peuvent être consultés en sélectionnant l'onglet Vulnérabilités. La liste des vulnérabilités est présentée, y compris :

- ID de vulnérabilité

- Nom du package

- Gravité

- Avis

- Source

- Description

- Score CVSS v3.1

- Score EPSS

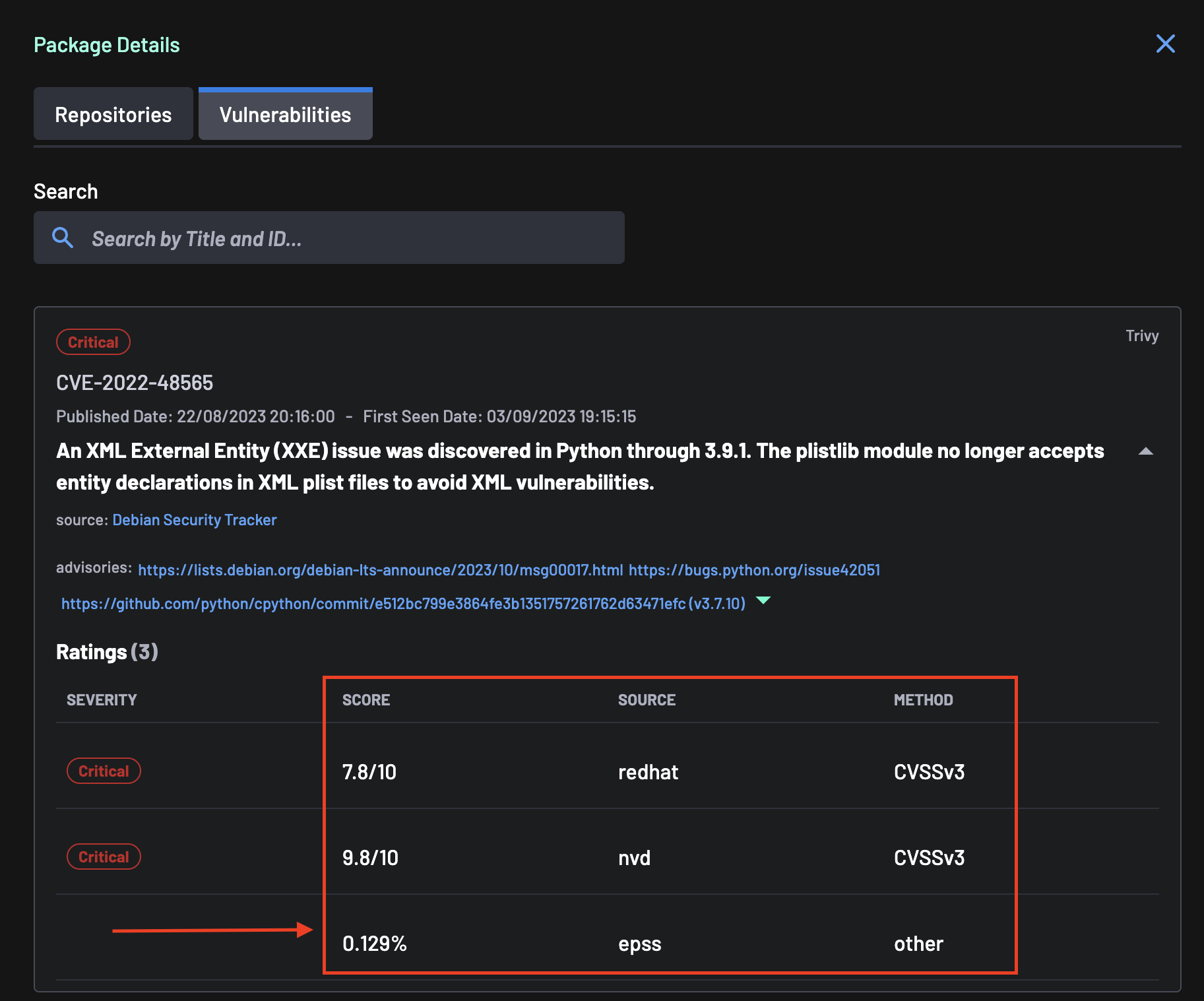

Score CVSS 3.1 et EPSS¶

Les scores CVSS et EPSS peuvent être consultés en cliquant sur une vulnérabilité listée dans l'onglet Vulnérabilités.

La vue des détails des vulnérabilités peut être quittée avec "Esc" ou en cliquant sur le bouton de fermeture (x).

Dépôts¶

Sélectionnez l'onglet Dépôts pour voir la liste des dépôts.

Le lien du projet peut être sélectionné dans la liste des projets, redirigeant l'utilisateur vers la vue spécifique au projet.

Aucun Package Trouvé¶

Si aucun résultat n'est trouvé en fonction des filtres sélectionnés, vous serez informé qu'aucun package vulnérable ne répond aux critères.

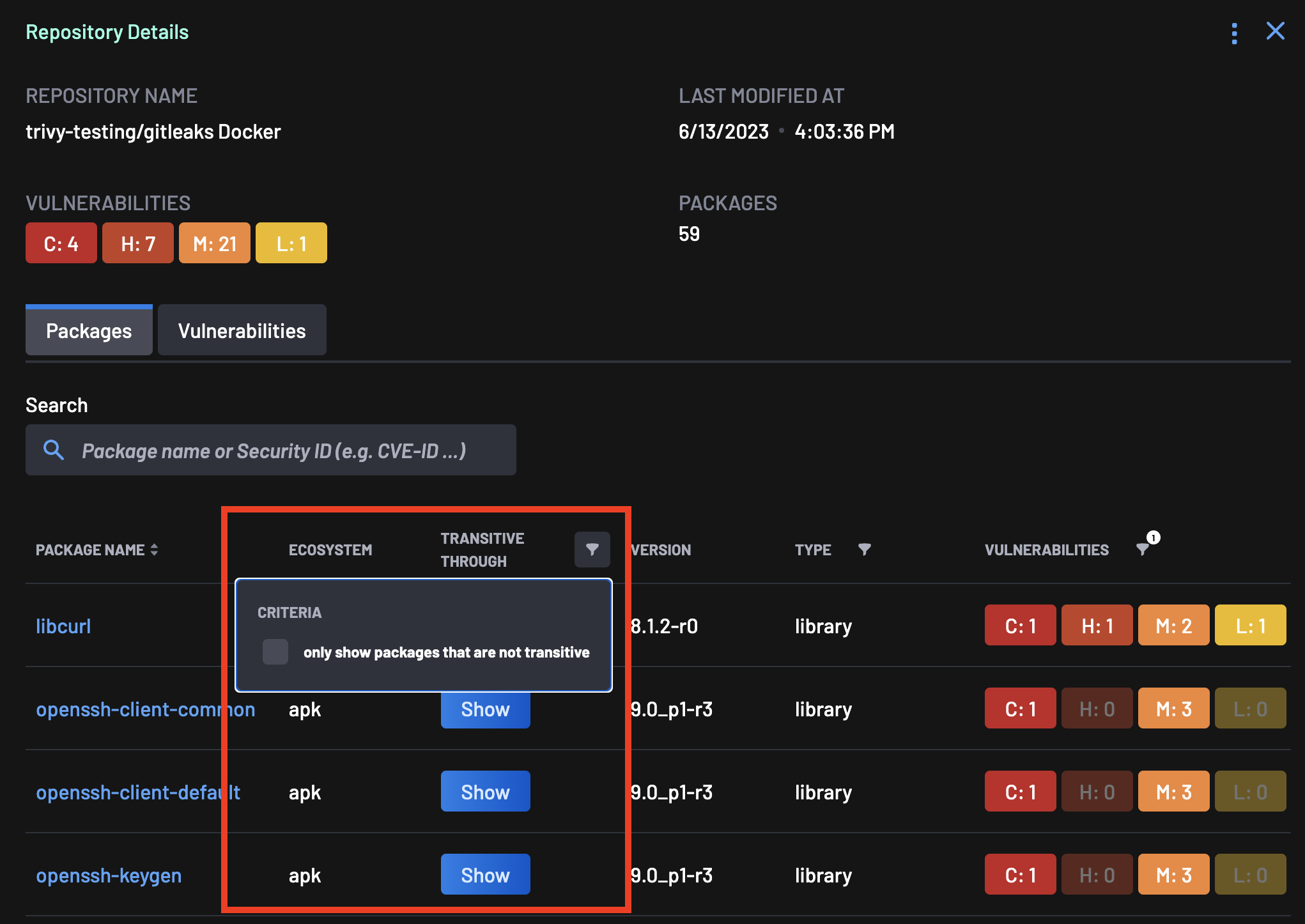

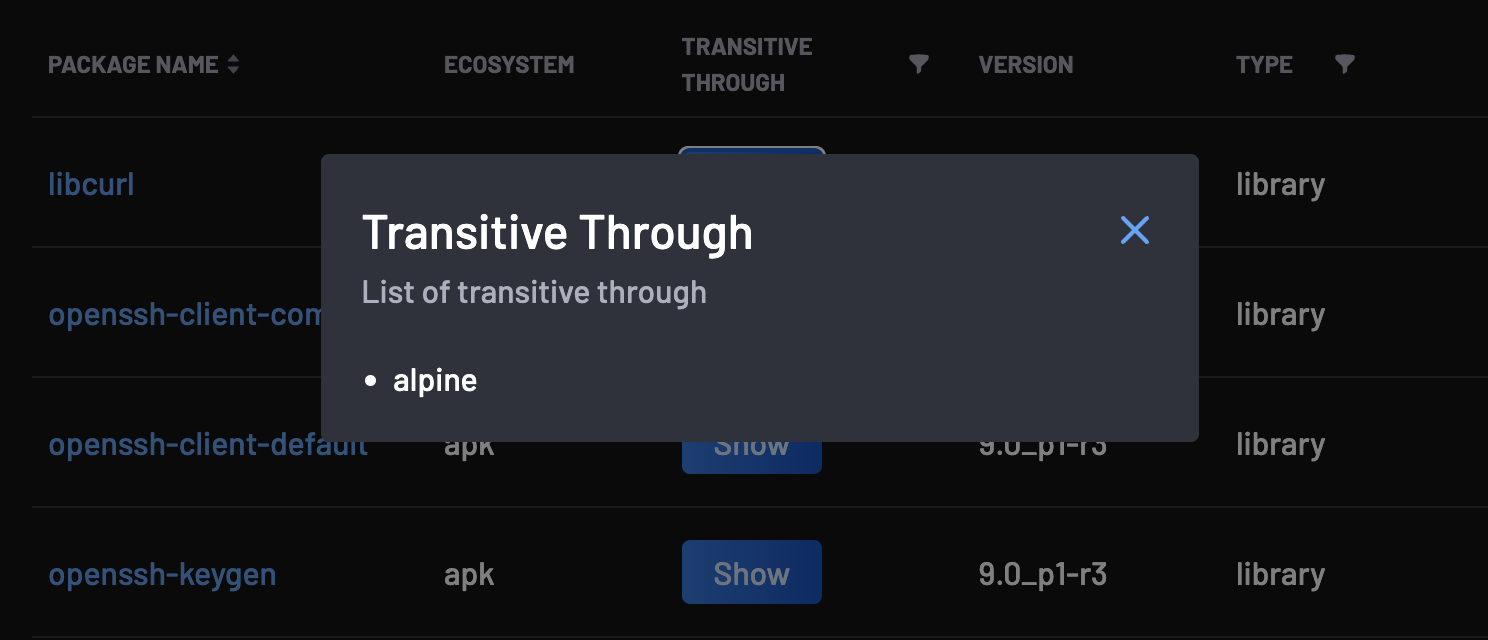

Dépendances Transitives¶

Les dépendances transitives se produisent lorsque des vulnérabilités de sécurité ou des problèmes sont détectés non pas directement dans le code du projet, mais au sein des dépendances de la base de code d'un projet, formant une chaîne de composants interconnectés.

Boost Security analyse les dépendances et les vulnérabilités associées de manière exhaustive. Il identifie non seulement les problèmes au sein des dépendances directes du projet, mais découvre également des vulnérabilités dans les dépendances transitives. En signalant ces dépendances transitives, Boost Security fournit une voie aux développeurs pour prioriser et traiter les problèmes de sécurité, garantissant ainsi l'intégrité des applications.

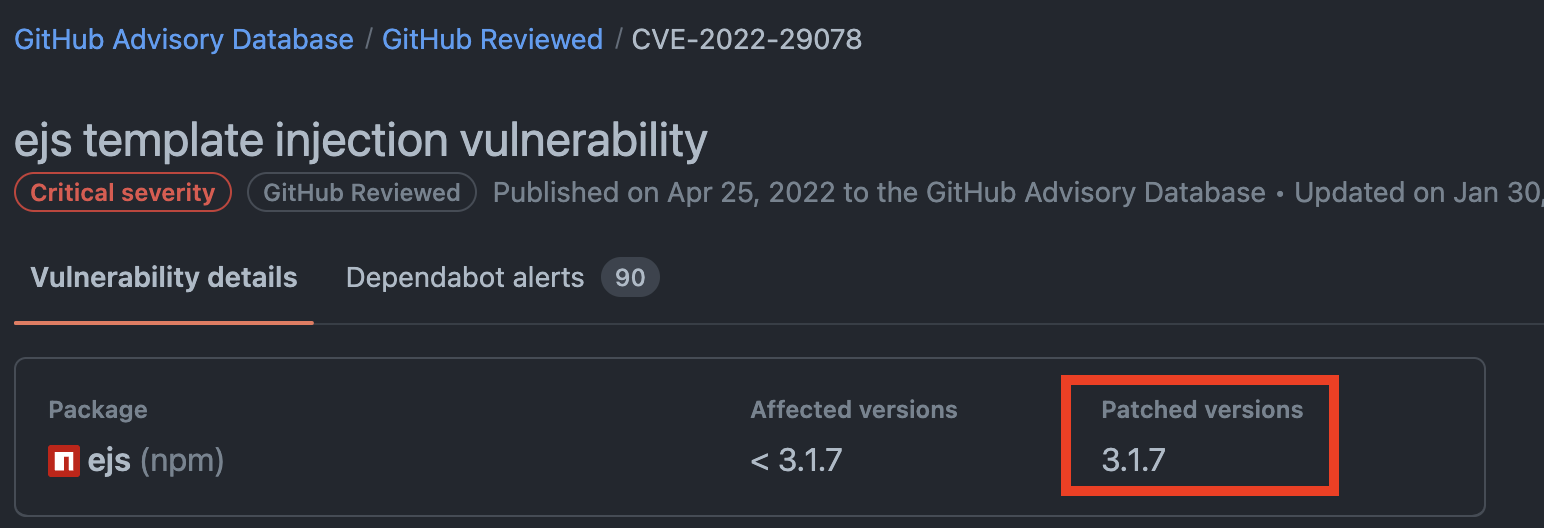

Recommandations de Patch¶

Pour chaque vulnérabilité de bibliothèque, nous affichons un lien vers la page de détails de vulnérabilité de la bibliothèque. Cette page contient une liste de toutes les versions de la bibliothèque affectées par la vulnérabilité. Si un patch est disponible, il spécifiera la version de la bibliothèque contenant la correction.

Cycle de Mise à Jour des Données¶

Les sources de données sont régulièrement rafraîchies pour garantir que les informations les plus à jour soient disponibles pour l'analyse et la prise de décision. Les mises à jour ont lieu toutes les 12 heures, maintenant ainsi l'exactitude et la pertinence des données fournies aux utilisateurs.

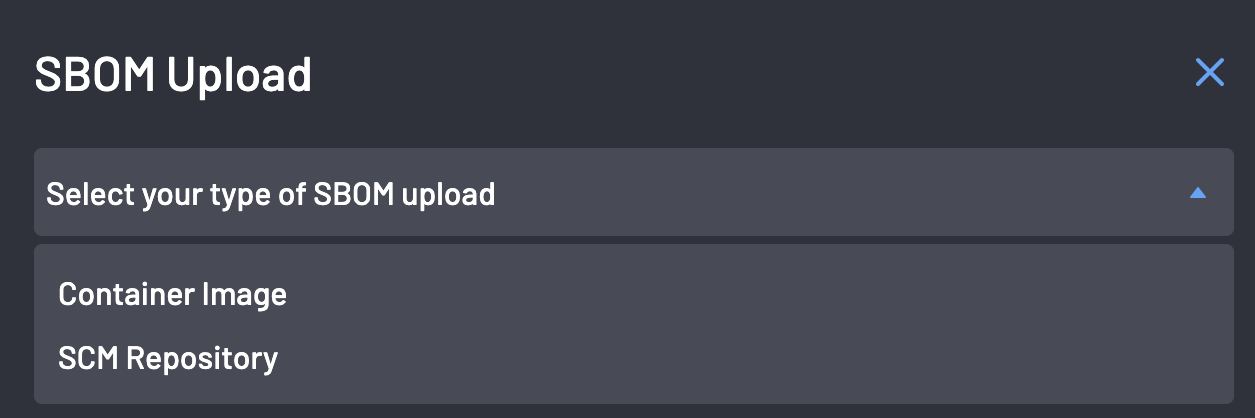

Téléversement de SBOM¶

Boost Security prend en charge le téléversement de fichiers SBOM Cyclonedx via l'interface utilisateur.

Cela permet aux utilisateurs de générer et de téléversement des SBOM au format CycloneDX pour une analyse autonome, que Boost Security enrichit ensuite avec des analyses de vulnérabilités, des scores de risque et des métadonnées, sans nécessiter d'intégration dans le pipeline de construction. Les SBOM orchestrés de cette manière reçoivent le même traitement que ceux générés à partir de projets intégrés, ce qui inclut :

- Enrichissement des vulnérabilités (CVEs, EPSS, CVSS v3.1)

- Détection de logiciels malveillants

- Données de tableau de score OpenSSF

- Informations sur les licences

- Résolution de graphique de dépendance (y compris les dépendances transitives)

Une fois téléversement, le fichier est traité comme tout autre inventaire : enrichi, surveillé et visualisé via l'interface SBOM.

Comment téléversement des fichiers SBOM CycloneDX¶

Pour téléversement un fichier SBOM CycloneDX :

-

Accédez à la page SBOM du tableau de bord Boost Security.

-

Cliquez sur le bouton Téléversement de SBOM en haut à droite de l'interface.

-

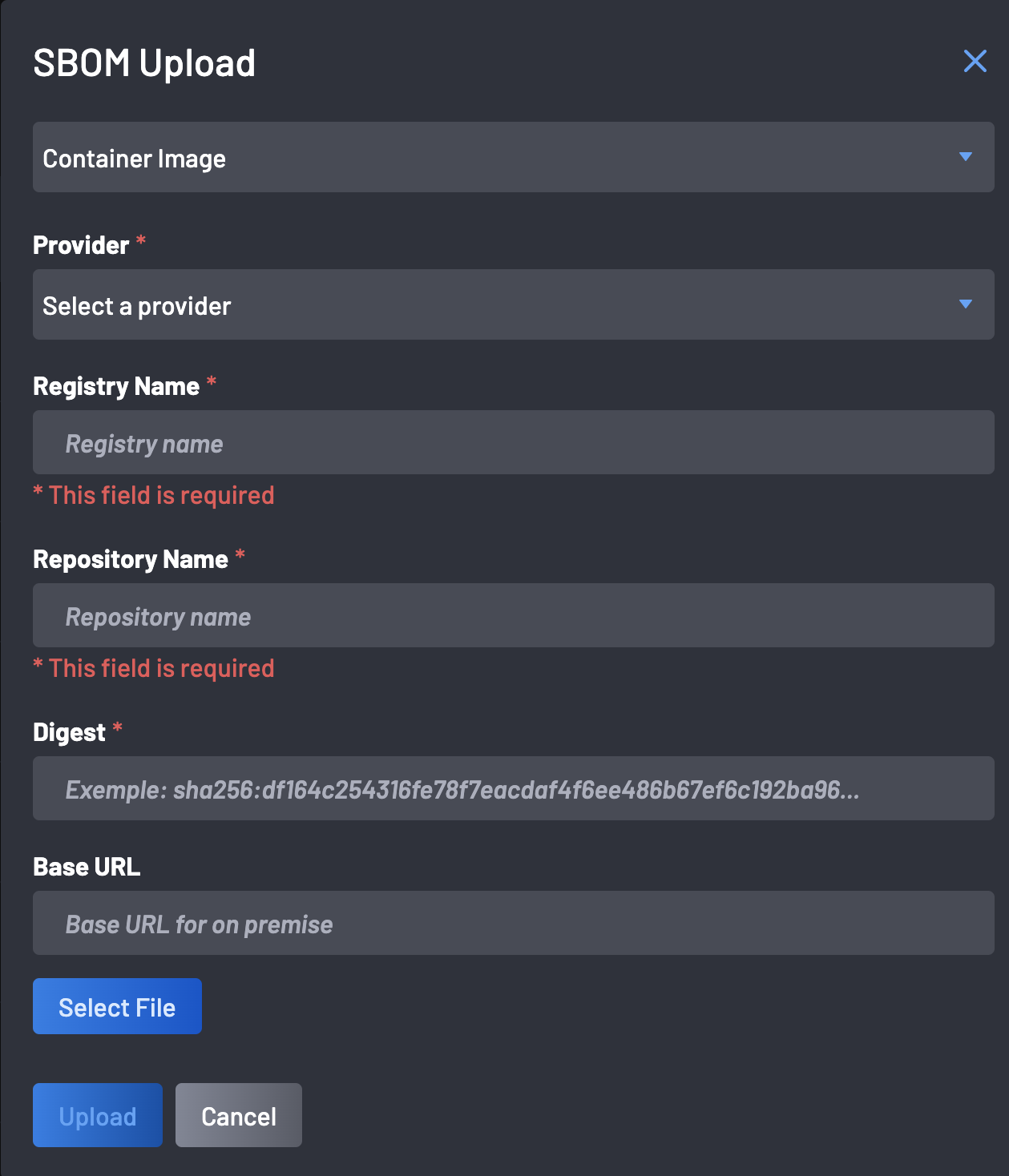

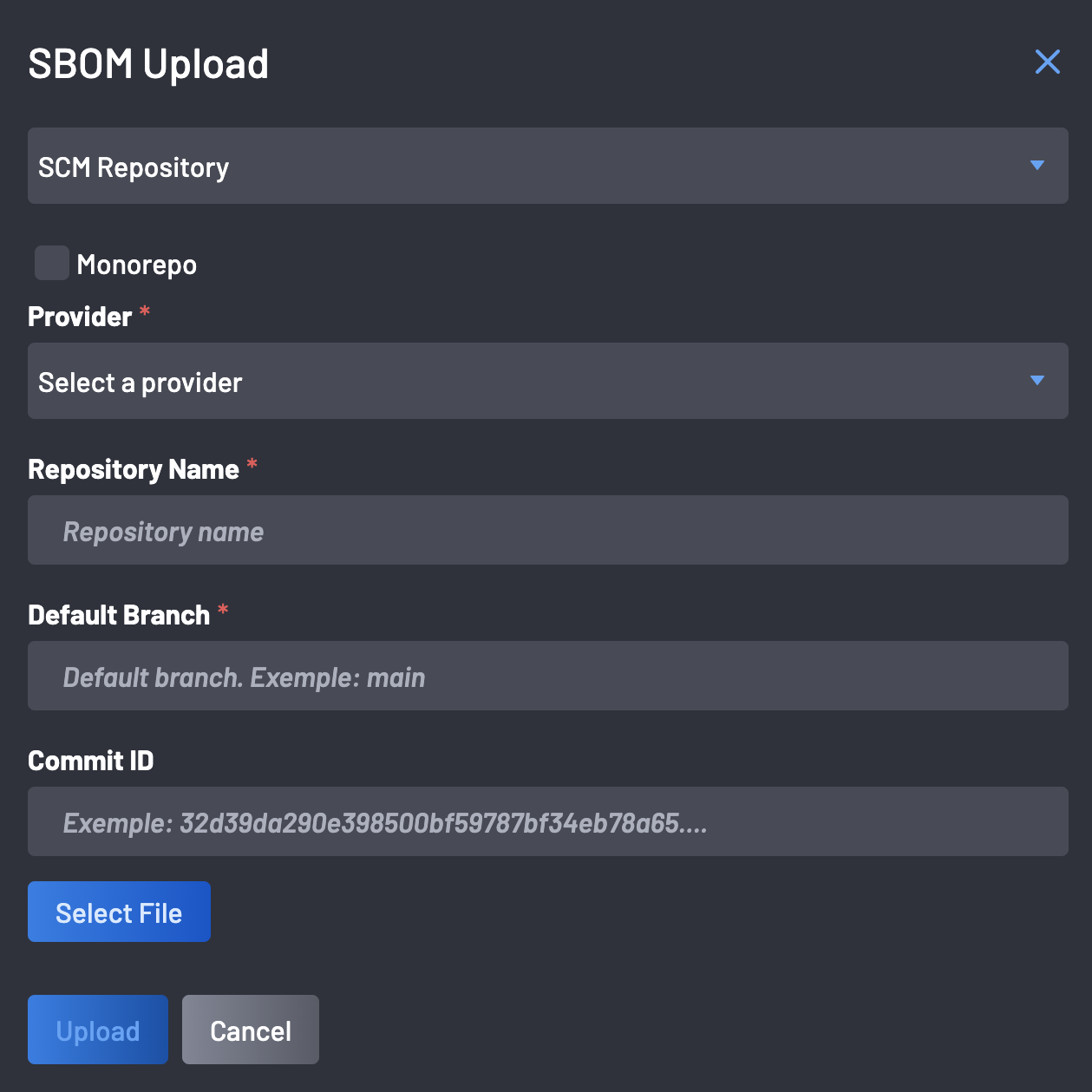

Dans le modal qui apparaît, sélectionnez le Type de SBOM : Image de Conteneur ou Dépôt SCM.

-

Remplissez les paramètres requis et orchestrez le fichier. Selon le type de SBOM que vous avez sélectionné, fournissez les champs requis et sélectionnez votre fichier CycloneDX.

-

Pour les téléversement d'Image de Conteneur :

- Fournisseur : Sélectionnez le service de registre de conteneurs où votre image est hébergée. Les fournisseurs pris en charge incluent Docker Hub, AWS ECR, Google Container Registry, et d'autres.

- Nom du Registre : Entrez le domaine ou l'hôte de votre registre de conteneurs. Par exemple,

registry.hub.docker.comou123456789.dkr.ecr.us-west-2.amazonaws.com. - Nom du Dépôt : Indiquez le nom du dépôt dans votre registre qui contient l'image de conteneur. Par exemple,

my-application/backend-service. - Digest : Fournissez le digest SHA256 de la version spécifique de l'image que vous souhaitez orchestrer. Cela garantit que l'image exacte est identifiée. Un exemple de digest serait

sha256:abc123.... - URL de Base (Optionnel) : Si vous opérez dans un environnement sur site ou utilisez un registre privé, saisissez l'URL de base de votre registre ici. Cela aide Boost Security à localiser et accéder à votre registre de manière appropriée.

- Sélectionner le Fichier : Cliquez sur ce bouton pour parcourir et sélectionner le fichier SBOM CycloneDX correspondant à votre image de conteneur.

Enfin, cliquez sur le bouton Orchestrer pour terminer l'orchestration du SBOM.

-

Pour le téléversement de Dépôt SCM, remplissez les paramètres requis :

- Monorepo : Si votre dépôt est un monorepo contenant plusieurs projets ou services, indiquez-le ici. Cela aide à associer correctement le SBOM au bon sous-projet.

- Fournisseur : Choisissez la plateforme de gestion de code source (SCM) hébergeant votre dépôt, comme GitHub, GitLab, Bitbucket, etc.

- Nom du Dépôt : Entrez le chemin complet de votre dépôt, généralement au format organisation/nom-du-dépôt.

- Branche par Défaut : Indiquez la branche principale de votre dépôt, généralement

mainoumaster. Cela identifie la branche à partir de laquelle le SBOM a été généré. - ID de Commit : Fournissez le hachage SHA unique du commit correspondant au SBOM. Cela garantit que le SBOM est lié à un état spécifique de votre base de code.

Enfin, cliquez sur le bouton Orchestrer pour terminer l'orchestration du SBOM.

-

Une fois le téléversement terminée, le SBOM sera automatiquement analysé, et les vulnérabilités seront détectées et enrichies.