Remédiation Non-AI¶

Tous les constats de sécurité ne nécessitent pas de remédiation assistée par IA. Pour certains types de vulnérabilités, Boost Security fournit des orientations de remédiation déterministes et bien établies sans se fier aux suggestions générées par l'IA.

Cela garantit que la remédiation reste cohérente, prévisible et facile à valider, notamment pour les constats avec des corrections standards de l'industrie.

Lorsque la remédiation non-AI est utilisée¶

La remédiation non-AI s'applique dans les scénarios suivants :

- Constats SCA (Analyse de la composition logicielle) Les vulnérabilités des dépendances ont généralement des chemins de remédiation connus, tels que la mise à niveau vers une version corrigée ou le remplacement d'un package vulnérable.

- La remédiation par IA est désactivée au niveau de la politique

- Aucun fournisseur d'IA pris en charge n'est configuré

- Les constatations ne relèvent pas des catégories de remédiation par IA prises en charge

Dans ces cas, Boost Security propose des conseils de remédiation en utilisant des règles prédéfinies, des avis de fournisseurs, et des métadonnées de vulnérabilité.

À quoi ressemble la remédiation non-AI¶

Au lieu de commentaires générés par l'IA, les développeurs reçoivent des instructions de remédiation claires basées sur des sources fiables telles que les enregistrements CVE, les mainteneurs de paquets et les avis de sécurité.

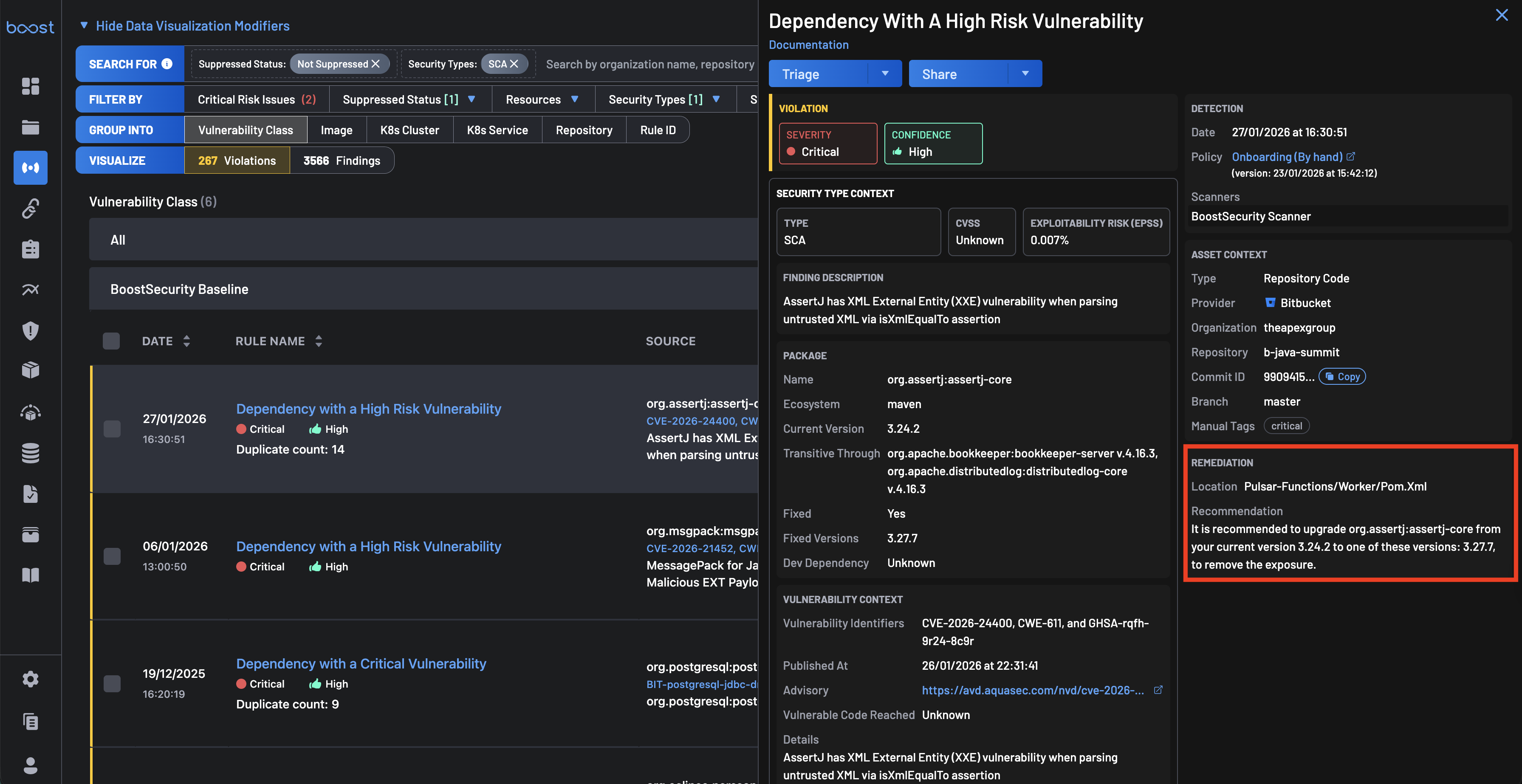

Exemple : Conseils de mise à niveau des dépendances SCA¶

-

Capture d'écran d'une découverte Boost Security montrant :

- Nom de la dépendance vulnérable

- Version actuelle

- Version corrigée recommandée

- Lien vers l'avis ou le changelog

Pourquoi l'IA n'est pas utilisée pour les constatations SCA¶

L'utilisation de l'IA pour les constatations SCA (Analyse de la composition logicielle) présente des défis importants. Bien que l'IA puisse automatiser certaines tâches, il existe plusieurs raisons pour lesquelles elle n'est pas largement adoptée dans ce domaine.

-

Complexité des données

Les résultats SCA sont souvent complexes et nuancés, ce qui rend difficile pour les modèles d'IA de fournir des interprétations précises sans supervision humaine. -

Nécessité d'expertise humaine

Les analystes sont souvent nécessaires pour interpréter les résultats, car ils comprennent le contexte plus large dans lequel les vulnérabilités existent. -

Évolution rapide des menaces

Les menaces en matière de cybersécurité évoluent rapidement, et les modèles d'IA doivent être constamment mis à jour pour rester pertinents, ce qui nécessite des ressources importantes. -

Intégration avec les processus existants

L'intégration des solutions d'IA dans les flux de travail existants, comme les GitHub Action Workflows, peut être complexe et perturber les pratiques établies. -

Résultats non fiables

Les faux positifs et négatifs dans les résultats SCA peuvent entraîner des réponses inappropriées aux vulnérabilités détectées, ce qui pourrait compromettre la sécurité.

En somme, bien que l'IA ait le potentiel d'améliorer l'efficacité des constatations SCA, les défis liés à la complexité des données et à l'évolution des menaces constituent des obstacles significatifs à son adoption généralisée.

Traduction mise à jour¶

L'assainissement SCA est intentionnellement exclu des commentaires générés par l'IA parce que :

- Les étapes d'assainissement sont bien comprises et déterministes

- Les corrections impliquent généralement des mises à niveau de version ou un remplacement de dépendance

- Les suggestions générées par l'IA pourraient introduire une variabilité ou une ambiguïté inutile

En s'appuyant sur des conseils d'assainissement standardisés, Boost Security garantit :

- Des corrections cohérentes entre les équipes

- Une validation plus facile lors des revues

- Un risque réduit de changements de dépendance incorrects

Combinaison de remédiation AI et non-AI¶

Boost Security prend en charge une approche de remédiation hybride :

-

Remédiation par IA pour :

-

SAST

- IaC

-

Secrets

-

Remédiation non-AI pour :

-

SCA

- Nomenclature logicielle avec des corrections connues et répétables

Cela permet aux équipes de bénéficier de l'IA là où le contexte et la compréhension du code sont les plus importants, tout en maintenant la fiabilité pour les vulnérabilités basées sur les dépendances.