Actions de Politique¶

Updated Français translation¶

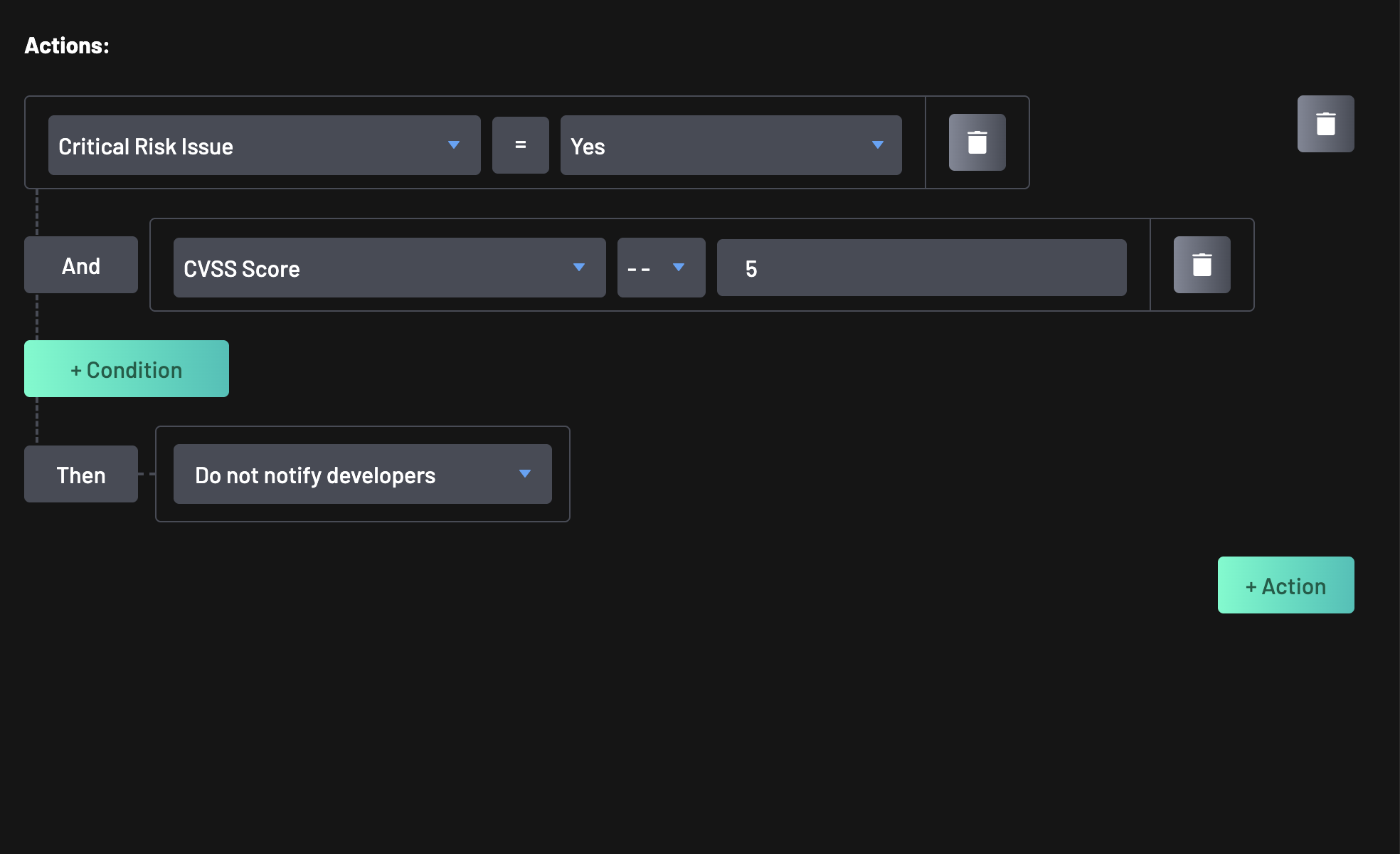

Les actions de politique définissent comment Boost Security réagit aux résultats détectés dans votre environnement. Ce sont les éléments de base utilisés dans les règles de politique pour déterminer quand une règle doit s'appliquer et quelle action doit être prise lorsque des résultats correspondants sont identifiés.

Lors de la création d'une nouvelle politique ou de la mise à jour d'une politique existante, vous configurez les actions de politique pour contrôler comment les résultats sont évalués, filtrés et traités. Cela vous permet d'adapter le comportement d'application en fonction du risque, du contexte et des exigences organisationnelles, plutôt que de traiter tous les résultats de la même manière.

¶

¶

Qu'est-ce que les actions de politique ?¶

Les actions de politique sont des conditions et évaluateurs au niveau des règles qui déterminent comment les résultats sont traités dans le cadre d'une politique. Elles vous permettent de :

- Filtrer les résultats en fonction d'attributs spécifiques (par exemple, gravité, exploitabilité ou accessibilité)

- Cibler des environnements, dépôts ou technologies spécifiques

- Appliquer différentes réponses en fonction du profil de risque d'un résultat

Chaque politique peut inclure :

- Une action par défaut, qui s'applique lorsque aucune règle personnalisée n'est définie

- Une ou plusieurs règles, chacune contenant des actions qui agissent comme des déclencheurs ou filtres pour les résultats

Note

Une politique sans règles revient à l'action par défaut. Vous pouvez ajouter des règles à la politique pour définir un comportement personnalisé en utilisant des conditions de filtre avancées pour les résultats.¶

Comment les Actions de Politique Sont Utilisées¶

Les actions de politique sont évaluées comme des règles de politique. Lorsqu'un constat correspond aux critères d'action définis, la réponse configurée de la règle est appliquée. Cela permet un contrôle granulaire tel que :

- L'escalade uniquement des vulnérabilités à haut risque ou exploitables

- L'application d'une enforcement plus stricte aux actifs exposés à Internet ou en production

- Une différenciation dans le traitement des dépendances de développement par rapport aux dépendances d'exécution

- Le contrôle du comportement basé sur les métadonnées du dépôt ou la source du scanner

En résumé, les actions de politique vous permettent d'exprimer votre intention : ce qui compte le plus, où, et dans quelles conditions.¶

Actions de Règle de Politique Disponibles¶

Les actions pour les catégories de règles de politique incluent :

- OpenSSF Score : Cette action vérifie l'OpenSSF. L'OpenSSF Score est une collection de métriques de santé de sécurité pour le open source, permettant aux utilisateurs d'évaluer les pratiques de sécurité d'un package open source dans votre code.

- EPSS Score : Cela peut être utilisé pour cibler l'EPSS dans votre code. L'EPSS (Exploit Prediction Scoring System) mesure la probabilité qu'une vulnérabilité particulière soit exploitée.

- CVSS Score : Le CVSS génère un score de 0 à 10 en fonction de la gravité d'une vulnérabilité.

- Confidence : Cette action vérifierait des scénarios où le niveau de confiance d'une vulnérabilité est élevé, moyen ou bas.

- Severity : Cette action vérifierait la gravité des résultats en états Critique, Avertissement, ou Mineur.

- Internet Reachability : Vérifie si un composant ou une ressource est accessible depuis Internet. Sa valeur est représentée comme Accessible.

- Code Exposes : Cette action examine la composition de votre code d'application, qu'il expose des composants clés tels que des API, ou l'utilisation de bibliothèques tierces risquées pouvant causer des failles de sécurité.

- Critical Risk Issues : Cette action cible des problèmes qui posent un risque critique pour votre environnement ou votre application. Cela inclut des vulnérabilités de haute gravité ou des configurations incorrectes nécessitant une attention immédiate.

- Manual Tags : Cette action évalue les actifs en fonction de balises manuelles personnalisées attribuées dans votre environnement.

- Original Rule ID : Cette action examine l'ID de règle originale associé aux résultats dans votre code, en assurant que tous les problèmes connus sont suivis et traités. Vous pouvez trouver la valeur "Original Rule ID" pour tout résultat dans la page de détail du résultat.

- Dev Dependency : Cette action détermine si une dépendance est uniquement utilisée pendant le développement. Les valeurs correspondantes sont Oui, Exécution, ou Inconnu.

- Kubernetes Cluster : Cette action vérifie la configuration et la sécurité de vos clusters Kubernetes, en s'assurant qu'ils sont configurés de manière sécurisée et respectent les meilleures pratiques.

- Kubernetes Service : Cette action évalue la configuration et la sécurité de vos services Kubernetes, en s'assurant qu'ils sont correctement configurés et sécurisés.

- Vulnerability Class : Vérifie la classe ou la catégorie d'une vulnérabilité, aidant à grouper et appliquer des règles en fonction de la nature du problème de sécurité (par exemple, XSS, Injection, etc.).

- Personal Information : Cette action recherche des informations personnelles dans votre code, garantissant que des données sensibles ne sont pas exposées par inadvertance.

- Vulnerable Code Reached : Cette action vérifie si la portion vulnérable du code est effectivement accessible au moment de l'exécution.

- Repository Flag : Cette action vérifie des indicateurs spécifiques au sein de vos dépôts, qui peuvent indiquer certaines conditions ou états à traiter.

- Repository Labels : Cette action passe en revue les étiquettes attribuées à vos dépôts, en s'assurant qu'elles sont correctement étiquetées pour l'application et la gestion des politiques.

- Repository Languages : Cette action identifie les langages de programmation utilisés dans vos dépôts, aidant à appliquer des politiques de sécurité spécifiques au langage.

- Repository Visibility : Cette action passe en revue les paramètres de visibilité de vos dépôts, en s'assurant qu'ils sont correctement réglés sur public ou privé en fonction de vos politiques de sécurité.

- Root Access : Cette action identifie les cas où du code, des scripts ou des conteneurs s'exécutent avec des permissions de niveau root, ce qui pourrait introduire de graves risques de sécurité s'ils ne sont pas contrôlés.

- Forked Repo : Cette action détermine si un dépôt est un fork d'un autre, ce qui peut impacter le niveau de confiance ou les processus de révision.

- Data Access Reachability : Cette action évalue si des données sensibles dans votre système sont accessibles en fonction de l'analyse du flux de code. Elle aide à identifier les chemins potentiels qui pourraient exposer des informations confidentielles à un accès non autorisé.

- Scanner : Cette action identifie les scanners utilisés pour vérifier votre code à la recherche de vulnérabilités, en s'assurant que les outils de scan appropriés sont en place et configurés correctement.

- Secret Type : Cette action spécifie le type de secret que la règle vérifie.

- Secret Validity : Cette action vérifie la validité d'un secret s'il est Valide, Invalide, ou Inconnu.

- States : Cette action passe en revue les divers états des résultats et des vulnérabilités dans votre code, tels qu'ouverts, corrigés, ou ignorés.

- Transitive Vulnerability : Cette action vérifie les vulnérabilités héritées des dépendances de vos dépendances, garantissant une évaluation approfondie de la sécurité de votre code.

- Vulnerability Identifiers : Cette action passe en revue des identifiants spécifiques associés aux vulnérabilités dans votre code, garantissant que tous les problèmes connus sont suivis et traités.

- Priviledged User : Cette action cible les résultats associés aux utilisateurs ou aux comptes de service ayant des privilèges élevés. Elle permet des vérifications de politique sur les risques de contrôle d'accès ou les attributions de permissions incorrectes.